Những lỗ hổng bảo mật thường gặp khi phân tích APK

9 phút đọc Khám phá những lỗ hổng bảo mật phổ biến trong phân tích APK và cách phòng tránh hiệu quả. (0 Đánh giá)

Những lỗ hổng bảo mật thường gặp khi phân tích APK

Trong thời đại công nghệ số, ứng dụng di động đóng vai trò vô cùng quan trọng trong cuộc sống hàng ngày. Đặc biệt, hệ điều hành Android với hàng tỷ thiết bị trên toàn cầu khiến các file APK trở thành mục tiêu hấp dẫn cho hacker và các chuyên gia bảo mật. Tuy nhiên, phân tích APK – quá trình tìm hiểu cấu trúc, mã nguồn, và chức năng của ứng dụng – lại chứa đựng nhiều lỗ hổng tiềm ẩn mà nếu không được nhận diện và xử lý đúng cách, có thể dẫn đến rủi ro nghiêm trọng.

Tại sao phân tích APK lại quan trọng và tiềm ẩn nguy cơ?

APK (Android Package Kit) là định dạng file cài đặt ứng dụng trên Android. Khi phân tích APK, các chuyên gia bảo mật có thể phát hiện mã độc, backdoor, hoặc các điểm yếu trong ứng dụng. Đồng thời, hacker cũng lợi dụng việc này để khai thác, chỉnh sửa mã nguồn, hoặc chèn mã độc nhằm tấn công người dùng.

Tuy nhiên, quá trình phân tích không phải lúc nào cũng an toàn và hiệu quả. Nhiều lỗ hổng xuất hiện do kỹ thuật mã hóa kém, cấu trúc không rõ ràng, hoặc thiếu các biện pháp bảo vệ nội dung bên trong APK.

Các lỗ hổng bảo mật phổ biến trong phân tích APK

1. Mã nguồn không được bảo vệ (Obfuscation yếu)

Một trong những bước đầu tiên khi phân tích APK là giải mã (decompile) file để đọc được mã nguồn Java hoặc Kotlin. Nếu ứng dụng không sử dụng các công cụ obfuscation mạnh như ProGuard, R8, hoặc DexGuard, hacker có thể dễ dàng đọc và hiểu cấu trúc, logic của ứng dụng.

Ví dụ:

- Năm 2021, nhiều ứng dụng phổ biến bị phát hiện dễ dàng bị giải mã do không áp dụng obfuscation hoặc cấu hình sai khiến mã nguồn lộ thông tin nhạy cảm.

2. Lưu trữ thông tin nhạy cảm trong file cấu hình hoặc mã nguồn

Nhiều nhà phát triển vô tình để lại các khóa API, mật khẩu, hoặc thông tin nhạy cảm trong file strings.xml, build.gradle, hoặc trực tiếp trong mã nguồn. Khi phân tích APK, hacker có thể trích xuất những thông tin này để truy cập trái phép vào dịch vụ hoặc hệ thống.

Số liệu:

- Theo báo cáo của OWASP Mobile Security Project, hơn 40% ứng dụng di động gặp phải lỗi này.

3. Thiếu kiểm tra tính toàn vẹn và xác thực chữ ký

APK được ký bằng chữ ký số để đảm bảo tính xác thực và không bị chỉnh sửa sau khi phát hành. Tuy nhiên, nếu ứng dụng không kiểm tra chữ ký hoặc cho phép chạy trên thiết bị đã root/mod, kẻ tấn công có thể chỉnh sửa APK và cài đặt phiên bản độc hại.

Thực tế:

- Một số ứng dụng ngân hàng từng bị tấn công bằng cách chỉnh sửa APK và giả mạo chữ ký, gây thiệt hại lớn cho người dùng.

4. Kiểm soát quyền truy cập kém

Các ứng dụng thường yêu cầu nhiều quyền truy cập như truy cập danh bạ, camera, hoặc vị trí. Nếu không kiểm soát chặt chẽ hoặc không mã hóa dữ liệu nhạy cảm, hacker có thể lợi dụng phân tích APK để tìm cách khai thác quyền này, đánh cắp dữ liệu người dùng.

5. Code Injection và Dynamic Loading

Một số ứng dụng sử dụng kỹ thuật tải mã động (Dynamic Loading) hoặc cho phép chèn mã bên ngoài (Code Injection). Điều này làm tăng nguy cơ bị tấn công khi hacker có thể chèn mã độc hoặc thay đổi hành vi ứng dụng qua các module tải về sau.

6. Lỗ hổng trong WebView và giao tiếp mạng

Nhiều ứng dụng Android sử dụng WebView để hiển thị nội dung web. Nếu không cấu hình bảo mật đúng cách, WebView có thể bị khai thác để thực thi mã độc hoặc đánh cắp dữ liệu.

Ngoài ra, việc truyền dữ liệu không mã hóa hoặc sử dụng các giao thức không an toàn cũng là điểm yếu thường gặp khi phân tích APK.

Các phương pháp phát hiện và phòng tránh lỗ hổng

Sử dụng công cụ obfuscation mạnh

Áp dụng ProGuard, R8 hoặc DexGuard để làm rối mã nguồn, giảm thiểu khả năng đọc hiểu của hacker.

Kiểm tra và loại bỏ thông tin nhạy cảm khỏi mã nguồn

Sử dụng biến môi trường, mã hóa hoặc lưu trữ an toàn các khóa API và mật khẩu bên ngoài ứng dụng.

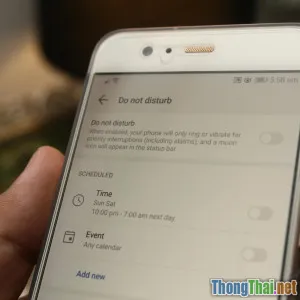

Xác thực chữ ký và kiểm tra tính toàn vẹn

Kiểm tra chữ ký APK trong quá trình khởi động ứng dụng và hạn chế chạy trên thiết bị đã root hoặc bị can thiệp.

Quản lý quyền truy cập hợp lý

Chỉ yêu cầu quyền cần thiết, mã hóa dữ liệu quan trọng và cảnh báo người dùng khi quyền bị lạm dụng.

Hạn chế sử dụng Dynamic Loading và Code Injection

Nếu cần thiết, kiểm soát chặt chẽ nguồn tải mã, xác thực mã trước khi thực thi.

Tăng cường bảo mật WebView và giao tiếp mạng

Sử dụng HTTPS, cấu hình WebView an toàn, hạn chế thực thi JavaScript không cần thiết.

Kết luận

Phân tích APK là con dao hai lưỡi: vừa giúp phát hiện và sửa chữa lỗ hổng bảo mật, vừa có thể trở thành phương tiện để hacker khai thác điểm yếu nếu không được bảo vệ kỹ càng. Việc nhận diện các lỗ hổng phổ biến như mã nguồn dễ giải mã, lưu trữ thông tin nhạy cảm không an toàn, thiếu kiểm tra chữ ký, quản lý quyền kém, và các kỹ thuật tải mã động là bước đầu tiên quan trọng để xây dựng ứng dụng Android an toàn.

Với sự phát triển không ngừng của công nghệ, các nhà phát triển và chuyên gia bảo mật cần không ngừng cập nhật kiến thức, áp dụng các biện pháp bảo vệ hiện đại và thực hành kiểm thử bảo mật thường xuyên để bảo vệ người dùng và giữ vững uy tín ứng dụng trên thị trường.

Hãy nhớ rằng, bảo mật không phải là đích đến mà là hành trình liên tục – và phân tích APK chính là một phần không thể thiếu trong cuộc hành trình đó.

Đánh giá bài viết

Đánh giá của người dùng

Bài viết phổ biến