Đánh giá hiệu quả chống phân tích mã trên Android mới

28 phút đọc Bản đánh giá sâu về các kỹ thuật chống phân tích mã trên Android mới, đo lường hiệu quả và tác động với góc nhìn hacker lẫn phòng thủ. (0 Đánh giá)

Các kỹ thuật chống phân tích mã (anti-analysis) trên Android luôn là một cuộc đua vũ trang: nhà phát triển bảo vệ ứng dụng, nhà nghiên cứu bảo mật cần phân tích để vá lỗi, trong khi kẻ tấn công tìm mọi cách vô hiệu hóa lớp phòng vệ. Với chu kỳ phát hành Android dày hơn, các thay đổi ở tầng hệ điều hành, dịch vụ Google Play và hệ sinh thái bảo vệ ứng dụng đã khiến “cuộc chơi” này thay đổi đáng kể. Bài viết này đánh giá hiệu quả các chiến thuật chống phân tích trên Android hiện nay, những gì thực sự mang lại giá trị, những điều đã lỗi thời, và cách xây dựng chiến lược phòng vệ có trách nhiệm, hiệu quả và bền vững.

Bức tranh mối đe dọa: ai phân tích app của bạn và vì sao

Không phải mọi “phân tích” đều xấu. Có tối thiểu ba nhóm chủ thể:

- Nhà nghiên cứu bảo mật: cần đọc, chạy, dụng cụ hóa (instrument) ứng dụng để phát hiện điểm yếu, giúp bạn vá lỗi. Họ tuân thủ đạo đức và luật pháp.

- Đối thủ cạnh tranh hoặc bên muốn sao chép logic/thuật toán: mục tiêu là “trích xuất” giá trị (IP, API nội bộ, mô hình định giá, anti-fraud) mà không cần phá hoại.

- Kẻ tấn công: tìm cách tiêm mã, lừa thanh toán, gian lận, hoặc lạm dụng dữ liệu người dùng; họ tìm cách né các lớp giám sát và chống gian lận.

Kịch bản đe dọa thường gặp:

- Tĩnh: dịch ngược DEX/Smali, bóc tài nguyên, tìm khóa/hardcode, phân tích control-flow.

- Động: hook hàm với Frida/Xposed, chạy trên máy ảo/giả lập, chèn thư viện native, sửa lớp kiểm tra, tái ký (re-sign) và phân phối.

- Chuỗi cung ứng: repackaging, side-load bản giả, hoặc tiêm SDK độc hại.

Thước đo hiệu quả anti-analysis nên gắn với mục tiêu kinh doanh:

- Độ trễ gây ra cho đối thủ/kẻ tấn công (time-to-first-meaningful-analysis).

- Tỷ lệ phát hiện hành vi bất thường so với mức false positive chấp nhận được.

- Ảnh hưởng đến hiệu năng, trải nghiệm người dùng, khả năng truy cập, hỗ trợ thiết bị.

- Tác động pháp lý và uy tín (ví dụ: có “phạt nhầm” nhà nghiên cứu tốt?).

Những đổi mới gần đây trong hệ sinh thái Android tác động tới anti-analysis

Ba trụ cột thay đổi đáng chú ý vài năm gần đây:

- Tầng hệ điều hành Android 13–15

- Mạnh hơn về hardening kernel và không gian người dùng: giảm bề mặt tấn công của ptrace/exec-spawn, siết chặt sandbox và SELinux.

- Hỗ trợ rộng hơn cho Memory Tagging (MTE) trên thiết bị mới nhằm phát hiện lỗi bộ nhớ ở hệ thống và app, giảm tác động của khai thác dựa vào lỗi nhớ. Tuy không phải “chống phân tích”, MTE khiến một số kỹ thuật can thiệp bộ nhớ trở nên kém tin cậy.

- Ràng buộc dần chặt với dynamic code loading: các vùng nhớ thực thi ghi ít hơn, khuyến khích fs-verity và thực thi từ phân vùng chỉ-đọc.

- Dịch vụ Google Play và hạ tầng phân phối

- Play Protect áp dụng phân tích thời gian thực nhiều lớp, thêm mô hình on-device ML gần đây để nhận diện hành vi độc hại. Điều này tăng khả năng cờ nghi vấn với bản app đã bị chỉnh sửa phát tán bên ngoài.

- Play App Signing mặc định, kèm Code Transparency (nhà phát triển có thể ký danh sách thành phần nhị phân), giúp phát hiện repackaging. Khi tận dụng đúng, anti-tamper không còn chỉ là việc kiểm tra chữ ký tự viết.

- API xác thực và tính toàn vẹn

- Play Integrity API thay thế dần SafetyNet Attestation, cung cấp “verdict” về tính toàn vẹn thiết bị và ứng dụng (có phần cứng hỗ trợ, khóa do TEE/StrongBox bảo vệ). Điều này cho phép kiểm soát truy cập phía máy chủ dựa trên rủi ro, thay vì đặt toàn bộ logic chặn trong ứng dụng.

Kết quả: chống phân tích “thuần client” đang bộc lộ giới hạn. Xu hướng hiệu quả hơn là kết hợp quan sát phía server, attestation, và telemetry hợp lệ để ra quyết định thích nghi.

Các nhóm kỹ thuật anti-analysis phổ biến: điểm mạnh, điểm yếu, và hiệu quả thực tế

- Làm rối mã (obfuscation)

- Nội dung: rút gọn tên, xáo trộn control-flow, ẩn chuỗi, che cấu trúc lớp/phương thức. Công cụ mặc định: R8/ProGuard; thương mại: control-flow/opaque predicates/virtualization.

- Ưu điểm: chi phí thấp, ít tác động hành vi nếu cấu hình đúng; làm tăng công sức phân tích tĩnh.

- Nhược điểm: đối thủ dày dạn và tool hiện đại vẫn phân cụm “chức năng” qua luồng dữ liệu; obfuscation quá mạnh có thể phá debug, A11y, hoặc gây crash.

- Hiệu quả: mức trung bình như một “lớp ma sát”; ít khi đủ để ngăn phân tích động.

- Chống sửa đổi và bảo toàn chữ ký

- Nội dung: kiểm tra chữ ký ứng dụng, so khớp certificate digest; xác thực integrity của DEX/so; đối chiếu với Code Transparency (nếu dùng), cờ Debuggable, nguồn cài đặt.

- Ưu điểm: phát hiện repackaging nhanh; giảm phân phối bản đã bị tiêm mã.

- Nhược điểm: kiểm tra khôn khéo vẫn có thể bị vá/hook nếu toàn bộ quyết định nằm trên client.

- Hiệu quả: cao khi kết hợp với xác thực phía máy chủ; thấp nếu “chặn tại chỗ” và dễ gây false positive.

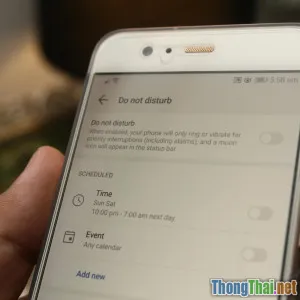

- Kiểm tra môi trường chạy (root/emulator/hook)

- Nội dung: quan sát chỉ báo “không bình thường” như quyền root, dấu hiệu giả lập, frameworks can thiệp.

- Ưu điểm: rẻ và đơn giản; hữu ích cho ghi nhận rủi ro.

- Nhược điểm: giòn và dễ qua mặt; rủi ro phân biệt đối xử với người dùng hợp lệ (máy đã unlock vì lý do chính đáng).

- Hiệu quả: chỉ nên dùng để “chấm điểm rủi ro”, thay vì khóa cứng.

- Tự bảo vệ thời gian chạy (RASP) và hardening native

- Nội dung: canh gác tính toàn vẹn bộ nhớ, phát hiện patch/hook runtime, mã hóa chuỗi/asset nhạy cảm tại chỗ, tách logic nhạy cảm sang native.

- Ưu điểm: tăng chi phí cho đối thủ; có thể phát hiện can thiệp thô sơ.

- Nhược điểm: cuộc đua mèo-và-chuột; có thể tốn pin và làm phức tạp quy trình build.

- Hiệu quả: khá đối với kẻ tấn công cơ hội; hạn chế trước đối thủ chuyên nghiệp.

- Attestation và kiểm soát từ máy chủ

- Nội dung: Play Integrity API (hardware-backed khi có), khóa ràng buộc thiết bị (device-bound keys), đối chiếu phiên bản và cấu hình build server-side, rate limiting theo rủi ro.

- Ưu điểm: khó giả mạo bền vững; linh hoạt cập nhật chính sách; giảm gánh nặng client.

- Nhược điểm: cần hạ tầng backend và quy trình vận hành; độ trễ mạng.

- Hiệu quả: cao và bền hơn phần lớn lớp thuần client.

Tổng kết: ma sát tĩnh (obfuscation) + phát hiện sửa đổi cơ bản là nền tảng. Nhưng để thực sự “đẩy lùi” phân tích ác ý, bạn cần dịch chuyển quyết định sang phía server với attestation và tín hiệu hành vi; còn RASP là lớp tăng ma sát, không phải chiếc khiên tuyệt đối.

Phương pháp đánh giá hiệu quả: đo lường thay vì cảm tính

Xây dựng một khung đo lường giúp bạn tránh hai cực đoan: “đóng gói đủ là xong” và “chống phân tích là vô ích”. Các thước đo có thể hành động:

- Khả năng chống repackaging: tỷ lệ phát hiện khi APK bị sửa một phần (thêm/bớt phương thức, thay asset) và khi bị tái ký.

- Thời gian đến khi “hiểu được” luồng dữ liệu cốt lõi (ước lượng qua red team nội bộ hoặc công ty thứ ba, trong phạm vi hợp pháp, có phạm vi và nguyên tắc đạo đức rõ ràng).

- Tỷ lệ false positive của các chỉ báo môi trường “không bình thường”. Theo dõi theo khu vực, thiết bị, ROM tùy biến, người khuyết tật dùng A11y.

- Tác động hiệu năng: tăng thời gian cold start, CPU, bộ nhớ, kích thước APK, và tiêu thụ pin trong các kịch bản điển hình.

- Sức khỏe vận hành: tỷ lệ crash liên quan đến lớp bảo vệ; thời gian triển khai hotfix khi lớp bảo vệ gây lỗi.

Cách tổ chức thí nghiệm:

- Chạy benchmark A/B: phiên bản baseline (chỉ obfuscation tiêu chuẩn) so với phiên bản có RASP/attestation/kiểm tra môi trường. Đo trong 2–4 tuần.

- Red team có đạo đức: phạm vi rõ ràng; mục tiêu là đo ma sát, không phải “thắng thua”. Báo cáo nên mô tả con đường phân tích và chi phí ước lượng.

- Telemetry có trách nhiệm: chỉ thu thập tín hiệu cần thiết (ví dụ: loại verdict Integrity, không thu dữ liệu cá nhân); ẩn danh hóa; tôn trọng quyền riêng tư và luật pháp sở tại.

Kịch bản theo ngành: chọn lớp bảo vệ phù hợp mục tiêu

-

Fintech/ngân hàng: ưu tiên cao cho tính toàn vẹn và chống gian lận. Khuyến nghị: attestation hardware-backed nếu có; kiểm soát tính năng rủi ro cao phía server; obfuscation mạnh cho mã xử lý hạn mức; RASP vừa đủ để phát hiện can thiệp thô sơ; giám sát hành vi đăng nhập bất thường. Tránh khóa cứng người dùng vì root, thay bằng kiểm soát theo rủi ro (giới hạn giao dịch, thêm xác minh).

-

Trò chơi di động và chống gian lận: logic gian lận thường nằm ở phía client. Khuyến nghị: chia nhỏ và dời kiểm soát quan trọng sang server; xác thực integrity phiên chơi; khó hóa phép đo thời gian/nhịp độ gửi sự kiện; chèn kiểm tra tính nhất quán từ server thay vì dồn vào client.

-

Streaming/DRM: phần lớn dựa vào Widevine và pipeline bảo vệ cấp hệ điều hành. App-level anti-analysis nên tập trung chống repackaging, kiểm soát nhịp độ API, và phát hiện chia sẻ khóa. RASP chỉ là lớp phụ.

-

Y tế/sức khỏe: ưu tiên quyền riêng tư và tuân thủ. Chống phân tích cần cân bằng với yêu cầu minh bạch và khả năng truy cập. Tránh thu thập tín hiệu môi trường quá mức; dựa vào chữ ký, chống repackaging và phát hiện phân phối trái phép.

Những hiểu lầm phổ biến cần loại bỏ

- “Obfuscation mạnh sẽ chặn được mọi phân tích”: không. Nó tăng chi phí, nhưng phân tích động và quan sát hành vi vẫn vượt qua.

- “Cứ thấy root thì chặn”: rủi ro cao về trải nghiệm và pháp lý. Root không đồng nghĩa độc hại; nên dùng làm tín hiệu rủi ro, không là lệnh “cấm cửa”.

- “RASP là thuốc tiên”: RASP hữu ích nhưng dễ bị cuộc đua mèo-và-chuột bào mòn; nếu không có hạ tầng server, hiệu quả kém bền.

- “Thêm càng nhiều lớp càng tốt”: tầng bảo vệ thiếu chiến lược dễ gây crash, tốn pin, và phạt nhầm người dùng hợp lệ. Chỉ thêm lớp khi có thước đo chứng minh giá trị.

- “Chống phân tích = bảo mật”: không. Đây là một nhánh phòng vệ. Bạn vẫn cần quản lý bí mật đúng cách, kiểm soát API, mã hóa đúng ngữ cảnh, và mô hình quyền hợp lý.

Tác động đến hiệu năng, khả dụng và khả năng truy cập

- Kích thước gói và thời gian khởi động: obfuscation thường giảm kích thước; nhưng string encryption, class loader tuỳ biến, hoặc RASP có thể tăng tiếng latency cold start.

- Tiêu thụ CPU/battery: kiểm tra môi trường liên tục, xác minh integrity thời gian chạy, và polling quá thường xuyên có thể ngốn pin. Cân nhắc chuyển sang “sự kiện” hoặc batch.

- Crash và tương thích: hook vào thư viện hệ thống hoặc chặn môi trường lỏng lẻo có thể gây crash trên một số ROM tuỳ biến, thiết bị cũ hoặc mới.

- Khả năng truy cập: một số lớp chống hook vô tình cản trở service hỗ trợ tiếp cận hợp pháp. Cần test đầy đủ với TalkBack, switch access, và các dịch vụ A11y khác.

Khuyến nghị: thiết lập ngân sách hiệu năng riêng cho bảo vệ (ví dụ: không vượt quá 3% CPU trung bình phiên, không tăng cold start hơn 80ms), và kiểm thử trên ma trận thiết bị/ROM rộng.

Xu hướng mới: nơi đáng đầu tư trong 12–24 tháng tới

- Attestation cứng hơn, linh hoạt hơn: Play Integrity tiếp tục cải tiến; kết hợp device-bound keys, ephemeral tokens, và ràng buộc phiên sẽ làm giả mạo khó bền vững hơn. Đầu tư vào hạ tầng policy server-side là xứng đáng.

- Code Transparency và chuỗi cung ứng: ký và công bố manifest nhị phân để phát hiện thay đổi trái phép; tích hợp CI/CD để bảo đảm tính tái lập build.

- Memory safety by default: Kotlin-first, hạn chế vùng native nhạy cảm; tận dụng MTE ở nơi có thể nhằm giảm rủi ro từ can thiệp bộ nhớ.

- Telemetry có trách nhiệm: nghiêng sang mô hình “rủi ro thích nghi” (adaptive risk) thay vì chặn cứng; giảm thu thập dữ liệu cá nhân; minh bạch với người dùng.

- Tự động hoá kiểm thử bảo vệ: fuzzing, kiểm thử hộp đen/hộp xám cho lớp chống sửa đổi, và monitor crash triage theo phiên bản bảo vệ.

Khung quyết định: lộ trình ba cấp độ cho đội sản phẩm

Cấp 1 – Nền tảng (3–6 tháng)

- Bật và cấu hình R8 đúng cách, xác thực ký số ứng dụng; loại bỏ bí mật hardcode, chuyển sang lấy động và ràng buộc phiên.

- Tích hợp Play App Signing và cân nhắc Code Transparency; thêm kiểm tra phát hiện tái ký đơn giản.

- Thiết lập telemetry tối thiểu: phiên bản app, nguồn cài đặt, vài chỉ số hiệu năng và crash.

Cấp 2 – Tiến bộ (6–12 tháng)

- Triển khai Play Integrity API; di chuyển quyết định nhạy cảm sang server, áp dụng rate limiting và gating theo rủi ro.

- Tách logic nhạy cảm sang server; giảm quy tắc chặn cứng client; đưa kiểm tra môi trường vào điểm rủi ro thay vì toàn app.

- Thêm RASP vừa đủ cho tuyến chức năng quan trọng; đo lường tác động hiệu năng; thiết lập kênh hotfix khi RASP gây sự cố.

Cấp 3 – Chiến lược (12–24 tháng)

- Mô hình mối đe dọa cập nhật định kỳ; red team có đạo đức mỗi năm; mục tiêu là tăng chi phí tấn công theo lộ trình sản phẩm.

- Telemetry nâng cao nhưng bảo vệ quyền riêng tư: chuẩn hóa sự kiện integrity, phân tầng chính sách theo khu vực/thiết bị, giám sát false positive.

- Tự động hoá regression test cho bảo vệ; canary release và rollback nhanh khi phát hiện crash liên quan lớp phòng vệ.

Mẹo triển khai thực tế và có trách nhiệm

- Ưu tiên thông báo và minh bạch: khi một tính năng bị hạn chế do rủi ro, truyền thông thân thiện; cung cấp lộ trình hỗ trợ như xác minh bổ sung.

- Tránh hard fail khi có thể: thay vì thoát ứng dụng, hạn chế tính năng nhạy cảm, đề nghị cập nhật, hoặc yêu cầu đăng nhập lại.

- Đa dạng hóa tín hiệu: không dựa vào một chỉ báo (ví dụ: chỉ “có root”); phối hợp nhiều tín hiệu nhẹ để ra quyết định vững hơn.

- Bảo trì cấu hình: cấu hình obfuscation/R8, danh sách loại trừ lớp A11y, và ngưỡng cảnh báo cần được version hoá, code review, và kiểm tra tự động.

- Bảo vệ khóa/secret: tận dụng Keystore/KeyMint, ràng buộc khoá với attestation khi phù hợp; hạn chế lifetime của token.

- Tuân thủ và đạo đức: tôn trọng quy định khu vực (GDPR, v.v.); thu thập tối thiểu; tránh “đi thăm dò” quá mức hệ thống người dùng.

Bài học từ hiện trường: điều gì thực sự tạo khác biệt

- Cặp bài trùng “attestation + kiểm soát phía server” tỏ ra bền vững hơn mọi lớp thuần client. Khi kẻ tấn công tái ký hoặc tiêm mã, chuỗi tín hiệu không khớp sẽ sớm bị phát hiện, ngay cả khi client bị bẻ cong.

- Obfuscation tốt là “rẻ” và đáng tiền, nhưng việc cố virtualize/opaque quá mức dễ gây phản tác dụng. Hãy bắt đầu với cấu hình R8 kỹ lưỡng, cộng thêm che giấu chuỗi có chọn lọc.

- Root/emulator checks hiệu quả khi được đưa vào mô hình rủi ro, không phải làm “barrier” tuyệt đối. Người dùng hợp lệ bị khóa sẽ phá hỏng chỉ số kinh doanh nhanh hơn bạn nghĩ.

- Chuỗi cung ứng an toàn (ký, phân phối, transparency) làm thu hẹp đáng kể cơ hội phân phối bản sửa đổi độc hại. Đây là phòng tuyến “chủ động” hơn so với rượt đuổi runtime.

Checklist nhanh: đánh giá tình trạng anti-analysis của bạn hôm nay

- R8/ProGuard được bật và có rule tinh chỉnh? Có tránh giữ lại tên/metadata không cần thiết?

- Bí mật/hardcode đã loại bỏ hoặc rút ngắn thời gian sống, ràng buộc phiên/thiết bị?

- Đã tích hợp Play App Signing và cân nhắc Code Transparency?

- Kiểm tra chữ ký/tính toàn vẹn tại client có dùng để báo cáo/tín hiệu, không khóa cứng?

- Play Integrity API đã được triển khai và quyết định nhạy cảm được dời sang server?

- Telemetry tối thiểu và chính sách quyền riêng tư rõ ràng?

- Kiểm thử A11y và ma trận thiết bị/ROM cho lớp bảo vệ?

- Kênh canary và rollback sẵn sàng nếu lớp bảo vệ gây crash?

Khi hoàn thành phần lớn mục trên, bạn đã có nền tảng vững chắc để nâng cấp dần, thay vì lao vào những kỹ thuật phức tạp nhưng lợi ích biên nhỏ.

Suy cho cùng, “chống phân tích” không phải là đích đến, mà là một phương tiện để bảo vệ trải nghiệm và giá trị của sản phẩm. Trong bối cảnh Android liên tục củng cố nền tảng bảo mật, chiến lược hiệu quả nhất là kết hợp lớp ma sát hợp lý ở client, ràng buộc và xác thực mạnh mẽ từ server, cùng một văn hoá đo lường và ra quyết định dựa trên rủi ro. Làm được vậy, bạn sẽ biến cuộc đua vũ trang thành một lợi thế chiến lược: khiến chi phí tấn công tăng nhanh hơn lợi ích mà kẻ xấu kỳ vọng, đồng thời giữ trải nghiệm người dùng và sự minh bạch ở vị trí trung tâm.

Đánh giá bài viết

Đánh giá của người dùng

Bài viết phổ biến