Thử thách bảo mật khi dùng API của app mobile

34 phút đọc Bóc tách rủi ro API trên ứng dụng di động: lạm dụng endpoint, rò rỉ dữ liệu, lộ thông tin nhạy cảm; kèm gợi ý bảo vệ cho sản phẩm. (0 Đánh giá)

Điện thoại nằm trong túi người dùng, nhưng API của bạn mới là cửa ngõ thực sự của mọi dữ liệu và giao dịch. Trong kỷ nguyên mà ứng dụng di động trở thành “mặt tiền” của doanh nghiệp, bảo vệ API không chỉ là lớp sơn an toàn — nó là nền móng. Từ những phiên bản build bị reverse-engineered cho đến refresh token bị lộ trong log, những điểm yếu nhỏ nhất cũng có thể bị khai thác thành sự cố lớn. Bài viết này đi thẳng vào các thách thức bảo mật cốt lõi khi dùng API cho app mobile, cùng những cách tiếp cận thực tế, cân bằng giữa trải nghiệm mượt mà và tiêu chuẩn an ninh nghiêm ngặt.

Bức tranh rủi ro: vì sao API của app mobile “dễ tổn thương” hơn

App mobile chạy trong môi trường không tin cậy: thiết bị người dùng có thể bị root/jailbreak, mạng có thể bị nghe lén, ứng dụng có thể bị decompile, traffic có thể bị can thiệp bằng proxy. Khác với web, nơi logic nhạy cảm nằm chủ yếu ở server hoặc trong sandbox trình duyệt, mobile app thường chứa logic offline, SDK bên thứ ba, và lưu trữ local để tối ưu trải nghiệm — tất cả tạo nên bề mặt tấn công rộng hơn.

Những rủi ro điển hình:

- Trộm token: access/refresh token bị rò rỉ qua log, crash report, sao lưu không mã hóa, hoặc từ vùng nhớ không an toàn.

- Reverse engineering: kẻ tấn công phân tích app để lấy API key, endpoint ẩn, hoặc chủ đề giao thức ký (signature), rồi tự động hóa gọi API.

- Bị MITM (Man-in-the-Middle): cấu hình TLS sai, thiếu certificate pinning, hoặc người dùng cài chứng chỉ gốc tuỳ chỉnh.

- Lạm dụng API: thiếu rate limit, thiếu xác thực thiết bị/ứng dụng, cho phép “scripting at scale” từ bot hoặc app giả mạo.

- Logic authorization yếu: dựa vào thông tin từ client (vai trò/quyền), thiếu kiểm tra server-side hoặc tách biệt vai trò không đủ chặt.

Gốc rễ: khi API phục vụ app mobile, ta mặc định kẻ tấn công có thể quan sát và mô phỏng mọi thứ client gửi. Vì vậy, mọi quyết định tin cậy phải dồn về phía server, với bằng chứng và tín hiệu đủ mạnh để phân biệt người dùng hợp lệ với kẻ giả mạo.

Xác thực người dùng trong bối cảnh mobile: lựa chọn và bẫy thường gặp

Lựa chọn chuẩn mực cho xác thực người dùng là OAuth 2.1 kết hợp OpenID Connect. Tuy nhiên, triển khai trên mobile có những khác biệt so với web:

- Không dùng implicit flow. Ưu tiên Authorization Code Flow with PKCE. PKCE chống đánh cắp code bởi app khác hoặc MITM, đặc biệt trên mobile không có client secret an toàn.

- Dùng trình duyệt hệ thống tuân thủ: ASWebAuthenticationSession (iOS) hoặc Custom Tabs (Android). Tránh nhúng webview tự xử lý login — dễ bị keylogging/phising, khó áp dụng cookie policy, và làm suy yếu SSO.

- Liên kết URL an toàn: sử dụng scheme bảo mật (Universal Links trên iOS, App Links trên Android) để nhận redirect callback mà không bị chiếm đoạt bởi app khác.

Ví dụ quy trình rút gọn với PKCE:

- Ứng dụng tạo code_verifier, code_challenge (S256).

- Trình duyệt hệ thống mở trang đăng nhập của nhà cung cấp OIDC.

- Sau khi người dùng xác thực, máy chủ OIDC redirect về app với authorization code.

- App đổi code + code_verifier để lấy access token/refresh token.

Mẹo hay:

- Buộc MFA theo ngữ cảnh rủi ro (thiết bị mới, IP bất thường, giao dịch số tiền lớn).

- Giới hạn scope tối thiểu. Không cấp scope “admin-like” cho app consumer.

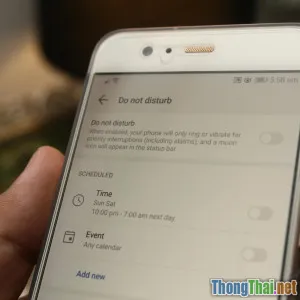

- Đặt TTL ngắn cho access token (vài phút), dùng refresh token rotation trên server để giảm rủi ro bị lộ.

Ủy quyền đúng chỗ: không tin client, luôn quyết định ở server

Sai lầm phổ biến là “ủy quyền ở client”: ẩn nút, disable tính năng — tưởng thế là đủ. Kẻ tấn công có thể bỏ qua UI và gọi thẳng API. Ủy quyền phải được thực thi server-side bằng chứng từ token và bối cảnh:

- RBAC/ABAC: kết hợp vai trò (role) và thuộc tính (attribute) như loại tài khoản, trạng thái KYC, risk score, ngữ cảnh phiên đăng nhập.

- Scoped tokens: mỗi endpoint chỉ chấp nhận scope phù hợp.

- Tách tài nguyên: áp dụng kiểm tra ownership nghiêm ngặt (ví dụ chỉ truy cập hồ sơ có user_id trùng khớp token subject).

- Quy tắc theo hành động: xác thực tăng cường (step-up) cho tác vụ nhạy cảm như rút tiền, đổi email, khóa tài khoản.

Một mẫu kiến trúc thường hữu ích là BFF (Backend for Frontend): thay vì client gọi nhiều dịch vụ, BFF làm cổng logic, áp đặt ủy quyền, chuẩn hóa payload, giảm lộ diện hệ thống nội bộ và hạn chế tấn công trực tiếp từ bot.

Bảo vệ token và danh tính: lưu trữ, vòng đời, và rủi ro refresh token

Token là “vàng” trong thế giới API. Mất token = mất quyền. Các nguyên tắc:

- Lưu trữ an toàn:

- iOS: Keychain.

- Android: EncryptedSharedPreferences + Android Keystore (RSA/ECDSA/AES) + StrongBox nếu có.

- Tránh lưu token trong SharedPreferences thuần, UserDefaults, hoặc file thường.

- Rút ngắn vòng đời access token: 5–15 phút là mức cân đối; kết hợp refresh token rotation ở server.

- Ràng buộc token với ngữ cảnh:

- DPoP (Demonstration of Proof-of-Possession) ký yêu cầu bằng khóa private của client để giảm rủi ro dùng lại token bị lộ.

- mTLS với client certificate cho app/doanh nghiệp kiểm soát thiết bị.

- Gate bằng sinh trắc (iOS LocalAuthentication, Android BiometricPrompt) trước hành động nhạy cảm hoặc trước khi “unlock” token trong Keychain/Keystore.

Chiến lược refresh token an toàn:

- Rotation + reuse detection: nếu refresh token cũ bị dùng lại sau khi đã cấp token mới, coi là rò rỉ — chặn chuỗi và yêu cầu đăng nhập lại.

- TTL refresh token có hạn (vài ngày đến vài tuần) thay vì vĩnh viễn.

- Ràng buộc refresh token với device_id và thông tin app version; nếu đổi thiết bị/phiên bản, có thể yêu cầu re-auth hoặc step-up.

Một lỗi chết người: log token. Hãy bật redaction với pattern “Authorization”, “access_token”, “id_token” ở mọi lớp logging và crash reporting.

Vận chuyển an toàn: TLS, certificate pinning và những cạm bẫy

TLS 1.2+ là bắt buộc, nhưng chưa đủ. MITM vẫn có thể xảy ra nếu người dùng cài chứng chỉ gốc tự ký hoặc mạng doanh nghiệp can thiệp. Vì vậy:

- Bật certificate pinning: pin public key (SPKI) hoặc CA trung gian, thay vì pin cert cụ thể để giảm rủi ro hết hạn.

- Lập kế hoạch rotation: chuẩn bị nhiều pin, triển khai overlap giai đoạn chuyển đổi.

- Fail-open vs fail-closed: hầu hết app nhạy cảm nên fail-closed. Với dịch vụ không trọng yếu, có thể fail-open tạm thời kèm cảnh báo/giới hạn tính năng.

Ví dụ pinning với OkHttp (Android, rút gọn, minh họa):

val certificatePinner = CertificatePinner.Builder()

.add("api.example.com", "sha256/AAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA=")

.add("api.example.com", "sha256/BBBBBBBBBBBBBBBBBBBBBBBBBBBBBBBBBBBBBBBBBBB=")

.build()

val client = OkHttpClient.Builder()

.certificatePinner(certificatePinner)

.build()

Lưu ý:

- Tránh pin wide domain ("*.example.com") nếu không cần — dễ gây sự cố lan rộng.

- Kiểm thử kỹ khi gia hạn chứng chỉ.

- Không tắt kiểm tra hostname.

- Trên iOS có thể dùng TrustKit hoặc NSURLSession với delegate kiểm tra pin.

mTLS có thể nâng độ khó MITM một bậc, nhưng quản trị certificate trên hàng triệu thiết bị là thách thức. Tập trung cho kịch bản B2B hoặc thiết bị quản trị (MDM) thay vì consumer.

Chống giả mạo và chống replay: ký thông điệp ở tầng ứng dụng

Ngay cả khi có TLS và pinning, một số rủi ro vẫn tồn tại (ví dụ malware trên thiết bị). Ký thông điệp ở tầng ứng dụng giúp khó bị giả mạo hơn:

- Dùng HMAC với khóa phiên ngắn hạn, ràng buộc mỗi request: HMAC(method + path + body + timestamp + nonce).

- Yêu cầu timestamp gần hiện tại (±5 phút) để tránh replay; server lưu cache nonce tạm thời.

- Tránh dùng khóa “cứng” trong app; thay vào đó cấp ephemeral session key sau khi xác thực, hoặc dùng DPoP.

Ví dụ pseudo code HMAC:

const payload = method + '\n' + path + '\n' + bodyHash + '\n' + timestamp + '\n' + nonce

const signature = base64(hmacSHA256(sessionKey, payload))

// Header: X-Signature: signature

Cân nhắc chi phí vận hành (đồng bộ thời gian, lưu cache nonce) và độ trễ. Chỉ áp dụng cho thao tác rủi ro cao hoặc endpoint nhạy cảm.

Nhận diện thiết bị và tính toàn vẹn: không “chống đạn”, nhưng đáng để làm

Bạn không thể tin tuyệt đối vào thiết bị người dùng, nhưng có thể đánh giá rủi ro tốt hơn:

- iOS: App Attest, DeviceCheck cung cấp bằng chứng ứng dụng hợp lệ chạy trên thiết bị thật.

- Android: Play Integrity API (thay SafetyNet), trả về tín hiệu về tính toàn vẹn của thiết bị và ứng dụng.

- Root/jailbreak detection: kiểm tra dấu hiệu phổ biến, nhưng coi như “tín hiệu” chứ không phải chặn tuyệt đối (có thể bị qua mặt).

- Phát hiện hooking (Frida, Xposed) và debug attach — nâng chi phí tấn công, nhưng không phải “chìa khóa vạn năng”.

Chiến lược ứng xử theo rủi ro:

- Thang điểm rủi ro: nếu integrity kém, chỉ cho phép chức năng đọc, yêu cầu MFA hoặc cấm thao tác tài chính.

- Kết hợp với velocity, IP reputation, dữ liệu hành vi (behavioral biometrics) có cân nhắc quyền riêng tư.

Che giấu và bảo vệ mã: obfuscation không thay thế ủy quyền server-side

Hãy coi obfuscation là “giảm tiếng ồn” cho kẻ tấn công, không phải tường thành:

- Android: bật R8/ProGuard obfuscation, shrink, minify; mã hóa string nhạy cảm; tách native lib nếu cần.

- iOS: Swift khó obfuscate hoàn toàn, nhưng vẫn có thể tối giản symbol, mã hóa chuỗi, và tránh lộ endpoint nội bộ.

- Vô hiệu debug build flag trong bản release, kiểm tra anti-tamper (checksum code segment) ở mức nhẹ.

Tránh đưa bí mật dài hạn vào binary (client secret, private key tĩnh). Nếu cần dùng crypto trên client, khóa nên là ephemeral hoặc được cấp phát động từ server sau khi xác thực.

Quản lý bí mật: tránh “hardcode” và đừng tin vào API key như tường lửa

API key trong app client là bí mật công khai. Kẻ tấn công có thể trích xuất. Vì vậy:

- Tránh dùng API key như cơ chế xác thực chính cho backend riêng.

- Với dịch vụ bên thứ ba (bản đồ, analytics), nếu bắt buộc, hãy ràng buộc domain/app bundle, hạn chế scope và quota.

- Dùng BFF/gateway để che chắn API nội bộ, cấp token động thay vì khóa tĩnh.

- Quản lý cấu hình bí mật ở server. App nhận cấu hình runtime đã được kiểm soát theo danh tính người dùng/thiết bị.

SDK bên thứ ba: tiện lợi đi kèm bề mặt tấn công và rủi ro riêng tư

Mỗi SDK bổ sung là một “điểm tin cậy” mới:

- Đánh giá: quyền truy cập, lưu trữ dữ liệu, endpoint gọi ngầm, lịch sử bảo mật nhà cung cấp.

- Cập nhật: duy trì phiên bản mới nhất, theo dõi CVE.

- Hạn chế: bật network security config chỉ allowlist domain cần thiết; chặn cleartext; kiểm soát quyền runtime của SDK.

- Hợp đồng dữ liệu: xác định dữ liệu nào được chia sẻ, mục đích, thời gian lưu giữ; phù hợp GDPR/CCPA.

Kiến trúc gateway, WAF và kiểm soát lạm dụng

Đặt một lớp thông minh trước backend:

- API Gateway: xác thực (JWT, mTLS), rate limit, quota, circuit breaker, transform header/body, geo-fencing.

- WAF/L7 firewall: chặn payload bất thường, injection, n-gram anomaly.

- Bot management: phân biệt người với script, nhưng chú ý tránh xâm phạm riêng tư và false positive.

Kỹ thuật kiểm soát lạm dụng:

- Rate limiting đa chiều: theo user_id, device_id, IP, vân tay rủi ro, và theo action type.

- Idempotency key cho yêu cầu POST nhạy cảm (thanh toán) để tránh spam/đúp khi retry.

- Throttling tăng dần, thêm friction (captcha dành cho mobile, step-up auth) thay vì chặn cứng ngay.

GraphQL và realtime (WebSocket): linh hoạt nhưng cần giới hạn

GraphQL mở ra chiều tấn công mới nếu không kiểm soát:

- Giới hạn độ sâu truy vấn, complexity/cost analysis, hoặc dùng persisted queries.

- Tắt introspection trên production cho client công khai.

- Ủy quyền ở resolver: mỗi field nhạy cảm cần kiểm tra scope/ownership.

Với WebSocket:

- Xác thực khi mở kết nối và re-auth định kỳ; thu hồi quyền khi token hết hạn (server-side).

- Giới hạn lượng sự kiện/giây; áp dụng backpressure.

- Mã hóa và ràng buộc kênh với user/session; không gửi dữ liệu nhạy cảm broadcast quá rộng.

Offline-first và đồng bộ an toàn: cache local không phải “kho mở”

Offline nâng trải nghiệm, nhưng rủi ro dữ liệu tăng cao:

- Mã hóa dữ liệu nhạy cảm ở local DB (SQLCipher, Room + EncryptedFile), khóa lưu trong Keychain/Keystore.

- Thiết kế sync conflict an toàn: ưu tiên server như nguồn chân lý; log mọi thay đổi; ký yêu cầu cập nhật với version/ETag.

- Idempotency cho ghi/đồng bộ tránh trùng lặp.

- Xóa an toàn khi người dùng đăng xuất: wipe key trước, sau đó xóa dữ liệu để tránh khôi phục.

Thử thách khác: khi offline, không thể step-up ngay. Có thể cho phép hành động giới hạn và hàng đợi lệnh chờ xác nhận khi online, kèm thời hạn hết hiệu lực.

Logging, telemetry và bảo mật quyền riêng tư

Quan sát là chìa khóa phát hiện tấn công sớm, nhưng không được đánh đổi riêng tư:

- Ẩn danh và minimize: chỉ log những gì cần thiết, loại bỏ PII nhạy cảm (email, số thẻ).

- Redaction tự động: pattern-based hoặc DLP rule ở client và edge.

- Tách log bảo mật khỏi analytics marketing.

- Không bao giờ log token, cookie, key, PIN/OTP.

- Kiểm soát retention: xóa dữ liệu theo chính sách và yêu cầu pháp lý (GDPR).

Kiểm thử và thẩm định: đừng chờ đến khi sản phẩm lên store

Thiết lập vòng đời bảo mật:

- Tiêu chuẩn OWASP: MASVS/MSTG cho mobile, và API Security Top 10.

- SAST/DAST/IAST: tự động trong CI; ký build, kiểm soát chuỗi cung ứng (SBOM, kiểm tra dependency).

- Pentest định kỳ: bao gồm dynamic analysis, kiểm tra pinning, bypass phổ biến, và abuse case, nhưng trong phạm vi đạo đức/hợp đồng.

- Contract testing cho API: đảm bảo thay đổi backward-compatible, giảm rủi ro lộ dữ liệu do mapping sai.

Chaos/security game days: mô phỏng sự cố (thu hồi cert pin, khóa KMS, bùng nổ traffic bot) để đo thời gian phục hồi và độ vững của quy trình.

Tuân thủ và quản trị khóa: nền móng ít được chú ý

Nhiều sự cố không đến từ client, mà từ server:

- Mã hóa at-rest với KMS/HSM; phân tách key theo môi trường; rotation định kỳ.

- Quản trị secret: Vault/ASM/Parameter Store; tuyệt đối không hardcode trong server hoặc lưu trên wiki.

- Chính sách truy cập: principle of least privilege cho nhân sự và dịch vụ; bật mFA; theo dõi hành vi quản trị.

- Data classification: đánh nhãn dữ liệu và áp dụng kiểm soát tương xứng; pseudonymization/tokenization nơi phù hợp.

Ứng phó sự cố: chuẩn bị trước ngày xấu nhất

Kế hoạch phản ứng nhanh làm giảm thiệt hại:

- Thu hồi token diện rộng: hỗ trợ revoke list/deny list; rút ngắn TTL tạm thời.

- Tắt tính năng qua remote config/feature flag (kill switch).

- Rotation certificate pin có sẵn đường lui: pin dự phòng đã được ship từ trước.

- Thông báo minh bạch tới người dùng và cơ quan quản lý khi cần.

- Postmortem: ghi lại chỉ số MTTD/MTTR, cập nhật playbook và test scenario cho lần sau.

Checklist hành động nhanh cho đội mobile + backend

- Xác thực/Ủy quyền:

- Authorization Code Flow + PKCE, dùng trình duyệt hệ thống.

- TTL access token ngắn, refresh rotation + reuse detection.

- Kiểm tra ủy quyền server-side theo scope/ownership.

- Vận chuyển:

- TLS 1.2+, certificate pinning với 2+ pin, kế hoạch rotation.

- Hạn chế cleartext traffic, kiểm tra hostname.

- Bảo vệ client:

- Lưu token trong Keychain/Keystore; wipe khi logout.

- Bật obfuscation; phát hiện integrity/hooking ở mức hợp lý.

- Không hardcode bí mật dài hạn.

- Gateway/Server:

- Rate limit đa chiều; idempotency; WAF.

- Nhật ký bảo mật: redaction PII, không log token.

- Giám sát bất thường và cảnh báo thời gian thực.

- Quy trình:

- Pentest theo OWASP MASVS/MSTG; security review trước release.

- SBOM, quét CVE dependency; quản trị khóa/secret tập trung.

- Playbook ứng phó sự cố và diễn tập định kỳ.

Những tình huống thực tế: trade-off và quyết định khó

- Fintech ví điện tử:

- Ràng buộc: giao dịch thời gian thực, rủi ro cao, người dùng phổ thông.

- Giải pháp: access token 5 phút, refresh rotation; step-up bằng sinh trắc cho lệnh chuyển tiền; pinning fail-closed; HMAC tầng ứng dụng cho endpoint chuyển tiền; Play Integrity/App Attest làm tín hiệu; rate limit chặt theo user+device; idempotency key cho tạo lệnh; cảnh báo push/email khi phát hiện login từ thiết bị mới.

- Trade-off: thời gian sống token ngắn tăng số lần refresh; cần tối ưu luồng refresh để không giật lag.

- Ứng dụng gọi xe:

- Ràng buộc: lưu vị trí, kết nối realtime, mạng di động không ổn định.

- Giải pháp: WebSocket với re-auth định kỳ; fallback polling; cache local vị trí tạm thời đã mã hóa; gate dữ liệu tọa độ trong log; rate limit cập nhật vị trí theo tốc độ di chuyển và độ chính xác.

- Trade-off: tăng throttle có thể ảnh hưởng độ mượt bản đồ; cân bằng giữa an ninh và UX.

- Ứng dụng y tế:

- Ràng buộc: dữ liệu nhạy cảm, tuân thủ nghiêm (HIPAA/GDPR).

- Giải pháp: mã hóa end-to-end cho tài liệu; không lưu kết quả xét nghiệm ở local nếu không cần; bắt buộc MFA; audit trail chi tiết nhưng ẩn danh; gateway áp filter ẩn thông tin nhận dạng.

- Trade-off: quá nhiều bước xác thực ảnh hưởng tiếp cận chăm sóc; dùng risk-based step-up thay vì cưỡng bức mọi lúc.

Những lỗ hổng tinh vi dễ bị bỏ qua

- JWT không kiểm kid/alg đúng: chấp nhận alg=none hoặc fallback alg sai. Luôn cấu hình danh sách alg cho phép, xác minh chữ ký nghiêm ngặt và kiểm kid an toàn.

- Thiếu clock skew handling: xác thực timestamp/exp không tính lệch vài chục giây, gây lỗi ngẫu nhiên hoặc mở cửa replay nếu quá rộng.

- Caching ngoài ý muốn: response chứa dữ liệu nhạy cảm bị proxy trung gian cache. Đặt header Cache-Control no-store cho dữ liệu cá nhân.

- Lỗi CORS bị hiểu nhầm: mobile native không cần CORS, nhưng nếu xây hybrid/webview cần cấu hình đúng, tránh wildcard origin bừa bãi.

- Error leak: thông báo lỗi từ server lộ stack trace, tên bảng, hoặc mẫu truy vấn. Chuẩn hóa lỗi cho client, log chi tiết nội bộ.

Quy trình phát triển: security-by-design, không phải “cắm thêm” phút chót

- Threat modeling theo tính năng: với mỗi user story, xác định tài sản, tác nhân đe dọa, bề mặt tấn công, và biện pháp.

- Guardrail cho developer: template networking chuẩn (pinning, retry, redaction), SDK nội bộ đóng gói sẵn chuẩn auth/telemetry.

- Môi trường staging “gần production”: có pinning, rate limit thật, dữ liệu tổng hợp nhưng sát thực tế, để phát hiện sớm xung đột.

Lời khuyên triển khai thực tế theo giai đoạn

Giai đoạn 1 (3–6 tuần):

- Chuyển sang PKCE + system browser nếu chưa có.

- Bật obfuscation, secure storage cho token; redaction log.

- Gateway rate limiter cơ bản; TTL access token ngắn + refresh rotation.

- TLS kiểm tra nghiêm; bắt đầu pinning với 2 pin.

Giai đoạn 2 (6–12 tuần):

- BFF hóa các luồng phức tạp; thêm idempotency key cho POST nhạy cảm.

- Áp dụng integrity signal (Play Integrity/App Attest) vào risk engine.

- Áp dụng HMAC/DPoP cho endpoint rủi ro cao.

- Thiết lập DAST/IAST trong CI và pentest bản release.

Giai đoạn 3 (quý tiếp):

- Tinh chỉnh authorization theo ABAC; step-up theo ngữ cảnh.

- Anomaly detection gần thời gian thực; bot management nhẹ.

- Hoàn thiện playbook sự cố, diễn tập, và quy trình rotation khóa/pin.

- Kiểm toán SDK bên thứ ba, chuẩn hóa hợp đồng dữ liệu và retention.

Khi người dùng mở app, họ tin rằng mọi thứ phía sau đều an toàn. Niềm tin ấy không đến từ một cơ chế duy nhất, mà từ nhiều lớp bảo vệ: xác thực đúng chuẩn, ủy quyền cẩn trọng, vận chuyển chặt chẽ, lưu trữ an toàn, giám sát tinh tế và quy trình được rèn luyện. Trong cuộc chơi API cho mobile, bạn không cần làm mọi thứ hoàn hảo ngay hôm nay — nhưng cần tiến bộ có hệ thống, đo được và không tự ru ngủ rằng “app đã phát hành nghĩa là đã an toàn”. Hãy bắt đầu từ những điểm rủi ro lớn nhất, dựng lên những lớp phòng thủ thực dụng, và để kiến trúc tự nói lên cam kết nghiêm túc của bạn với sự an toàn của người dùng.

Đánh giá bài viết

Đánh giá của người dùng

Bài viết phổ biến