Nhận biết các loại malware qua ví dụ thực tế

35 phút đọc Nhận diện virus, trojan, ransomware qua tình huống có thật; xem dấu hiệu nhận biết và cách tự bảo vệ. (0 Đánh giá)

Không phải ai cũng là chuyên gia an ninh mạng, nhưng ai cũng có thể học cách nhận biết các tín hiệu đáng ngờ của malware. Điều này giống như học cách phân biệt mùi khét của dây điện trước khi có cháy. Trong bài viết này, tôi sẽ đưa bạn đi qua các loại malware phổ biến nhất, cách chúng xuất hiện trong đời thực, biểu hiện mà người dùng hoặc quản trị viên có thể nhìn thấy, và các mẹo thực tế để phản ứng sớm. Mục tiêu là giúp bạn hình thành trực giác: khi nào nên nghi ngờ, nhìn vào đâu, và vì sao điều đó quan trọng.

Bản đồ cơ bản của thế giới malware

Nếu chỉ dựa vào tên gọi, mọi thứ sẽ rối rắm. Chìa khóa là phân loại theo mục đích và hành vi:

- Chiếm đoạt và đổi tiền: ransomware, cryptominer, stealer bán dữ liệu.

- Giành quyền điều khiển và bám trụ: trojan, botnet, rootkit, loader.

- Lây lan rộng: worm, lạm dụng hạ tầng IoT.

- Do thám và nghe lén: spyware, keylogger, stalkerware.

- Nhiễu quảng cáo và kiếm tiền vặt: adware, PUP.

- Ẩn mình tinh vi: fileless, living off the land, supply chain.

Thực tế một chiến dịch có thể kết hợp nhiều vai trò. Ví dụ, một email lừa đảo kéo về trojan loader, nó cài cryptominer để kiếm tiền nhanh, đồng thời mở cửa cho kẻ tấn công triển khai ransomware nếu thấy mục tiêu có giá trị.

Ransomware qua những lát cắt thật

Ransomware là kẻ cướp thời gian và dữ liệu. WannaCry từng khiến nhiều tổ chức tê liệt chỉ trong vài giờ. Gần đây, các nhóm như LockBit, BlackCat chuyển sang mô hình đôi: mã hóa dữ liệu và đe dọa công bố để gây áp lực.

Dấu hiệu nhận biết trong thực tế:

- Tốc độ đổi tên và khóa file bất thường, nhiều file có đuôi lạ, thường kèm ghi chú đòi tiền chuộc.

- Ổ đĩa mạng bỗng trắng xóa hoặc truy cập chậm đột ngột, người dùng kêu file mở không được.

- Máy chủ sao lưu hoặc bản sao lưu bị xóa, dịch vụ shadow copy bị vô hiệu hóa, lịch sao lưu thất bại hàng loạt.

- Xuất hiện ghi chú yêu cầu thanh toán hoặc trang web nội bộ hiển thị thông báo tống tiền.

Ví dụ gợi mở tình huống: tại một doanh nghiệp vừa, vào sáng thứ hai, nhiều nhân viên phát hiện file Excel đổi thành phần mở rộng lạ và không thể mở. Trên desktop xuất hiện tệp văn bản với nội dung đòi tiền chuộc. Kiểm tra nhanh cho thấy máy chủ lưu trữ file cũng bị ảnh hưởng trong cùng một khung giờ. Những biểu hiện đồng thời, nhất quán trên nhiều thiết bị là chỉ dấu mạnh cho thấy đang có ransomware hoạt động.

Gợi ý phản ứng an toàn và sớm:

- Cô lập máy nghi nhiễm khỏi mạng nội bộ để ngăn mã hóa lan sang ổ chia sẻ.

- Kiểm tra hệ thống sao lưu ngoại tuyến hoặc bất biến, chỉ khôi phục khi đã loại trừ hoàn toàn nguồn nhiễm.

- Ghi lại mốc thời gian, phạm vi ảnh hưởng, và chính sách quyền truy cập để hỗ trợ điều tra.

Trojan và loader: cánh cửa hậu trường

Trojan giống một bưu kiện trông an toàn nhưng chứa nội dung khác với tên gọi. Emotet và TrickBot từng là hai cái tên gây tiếng vang vì đóng vai trò loader, dọn đường cho ransomware và đánh cắp thông tin.

Dấu hiệu nhận biết:

- Email kèm tệp văn phòng yêu cầu bật macro, hoặc file nén chứa trình cài đặt lạ. Người dùng kể rằng họ vừa mở một tài liệu liên quan đến hóa đơn, lương, hay kiện tụng.

- Máy tính tạo tác vụ định kỳ hoặc mục khởi động tự động lạ sau khi mở tài liệu, dẫn đến tải thêm thành phần từ mạng.

- Lưu lượng mạng ra ngoài đến tên miền mới đăng ký gần đây, hoặc đổi đích liên tục như đang dò tìm máy chủ điều khiển.

- Quyền trên thư mục tạm hoặc khu vực người dùng có nhiều tệp lạ xuất hiện rồi biến mất.

Nét tinh tế cần lưu ý: trojan biến hóa nhanh, tệp bề ngoài sạch sẽ nhưng hành vi sau khi chạy mới quan trọng. Đừng dựa vào tên tệp hoặc biểu tượng. Hãy chú ý chuỗi sự kiện trước và sau khi người dùng tương tác.

Worm và botnet: lây lan là mục tiêu

Worm như Conficker hay WannaCry sử dụng lỗ hổng để tự lây mà không cần người dùng tương tác. Botnet như Mirai chiếm dụng thiết bị IoT bằng mật khẩu mặc định để tạo đội quân thực hiện tấn công từ chối dịch vụ.

Dấu hiệu nhận biết:

- Nhiều thiết bị đột ngột phát lưu lượng quét cổng ra bên ngoài hoặc bên trong mạng với tần suất cao.

- Thiết bị IoT như camera, router tiêu thụ băng thông bất thường, đôi khi nóng và hoạt động chậm.

- Sự kiện đăng nhập thất bại dồn dập theo mẫu lặp, giống như thử mật khẩu mặc định.

- Nhiều cảnh báo đồng loạt từ hệ thống phát hiện xâm nhập tại các điểm khác nhau nhưng cùng một kiểu hành vi quét.

Trong một đợt bùng phát điển hình, bộ phận hạ tầng phát hiện băng thông quốc tế tăng đột biến, trong khi người dùng không phản ánh vấn đề liên quan ứng dụng. Điều này gợi ý lưu lượng tự sinh ra bởi phần mềm độc hại hơn là nhu cầu thực.

Spyware và stealer: kẻ móc túi trong bóng tối

Spyware, keylogger, và info stealer nhắm vào dữ liệu nhạy cảm: thông tin đăng nhập, token, cookie, ví tiền điện tử, tài liệu nội bộ. Những chiến dịch lợi dụng trình duyệt, tiện ích mở rộng độc hại, hoặc ứng dụng cài ngoài để hút sạch thông tin.

Dấu hiệu nhận biết:

- Tài khoản bị đăng nhập từ vị trí bất thường ngay sau khi người dùng gõ mật khẩu trên máy nghi ngờ.

- Trình duyệt xuất hiện tiện ích lạ, trang chủ bị đổi, hoặc phiên đăng nhập bị cướp mà không rõ nguyên nhân.

- Lưu lượng ra ngoài đều đặn đến các dịch vụ chia sẻ tệp, paste site, hoặc kho lưu trữ công cộng, dù người dùng khẳng định không sử dụng.

- Clipboard bị can thiệp, đặc biệt khi sao chép địa chỉ ví tiền điện tử bị thay đổi thành một địa chỉ khác.

Các nhóm tấn công thương mại hóa gói stealer dưới dạng dịch vụ, khiến chúng xuất hiện rộng rãi và cập nhật liên tục. Môi trường làm việc từ xa càng dễ bị ảnh hưởng nếu thiếu giám sát thiết bị đầu cuối.

Adware và PUP: ồn ào nhưng không hẳn vô hại

Adware và chương trình không mong muốn thường bị xem nhẹ, nhưng chúng có thể mở cửa cho phần mềm độc hại nghiêm trọng hơn. Nhiều bộ cài miễn phí đi kèm thành phần quảng cáo hoặc thay đổi cấu hình trình duyệt để kiếm tiền qua tìm kiếm.

Dấu hiệu nhận biết:

- Trình duyệt hiển thị quảng cáo lạ ngay cả trên các trang không có quảng cáo.

- Công cụ tìm kiếm mặc định bị đổi, các liên kết chuyển hướng qua nhiều miền trung gian.

- Máy tính khởi động chậm, nhiều tiến trình nền liên quan một tên nhà phát triển không quen.

- Khó gỡ bỏ vì các thành phần tự cài lại hoặc ẩn trong lịch tác vụ.

Bài học thực tế: một doanh nghiệp để người dùng tự cài phần mềm hỗ trợ chuyển đổi định dạng video. Sau đó, quảng cáo nhảy liên tục và một tiện ích mở rộng giả mạo xâm nhập. Một tuần sau, thông tin đăng nhập nội bộ bị rò rỉ. Vấn đề ban đầu tưởng như nhỏ nhặt đã trở thành cửa ngõ cho tấn công tiếp theo.

Rootkit và bootkit: lớp áo tàng hình

Khi đã chiếm được quyền cao nhất, kẻ tấn công có thể cài driver độc hại hoặc chỉnh sửa thành phần khởi động để ẩn mình. Những kỹ thuật này không phổ biến với người dùng cá nhân nhưng là ác mộng với tổ chức cần độ tin cậy cao.

Dấu hiệu nhận biết:

- Sai lệch giữa những gì công cụ hệ thống báo cáo với những gì cảm biến sâu ghi nhận, ví dụ có tiến trình sử dụng tài nguyên nhưng không liệt kê được trên giao diện thông thường.

- Thiết bị vẫn bị tái nhiễm sau khi cài lại phần mềm nhưng không thay đổi chuỗi khởi động hoặc quên kiểm tra thiết bị ngoại vi.

- Hệ thống gặp lỗi ngẫu nhiên khó giải thích, đặc biệt liên quan trình điều khiển.

Trong quá khứ, có sự cố phần mềm đa phương tiện cài thành phần ẩn can thiệp hệ thống, gây ra làn sóng phản ứng do ảnh hưởng bảo mật. Bài học là không phải phần mềm kèm driver đều đáng tin, và quy trình kiểm thử, ký số, giám sát phải hoạt động đồng bộ.

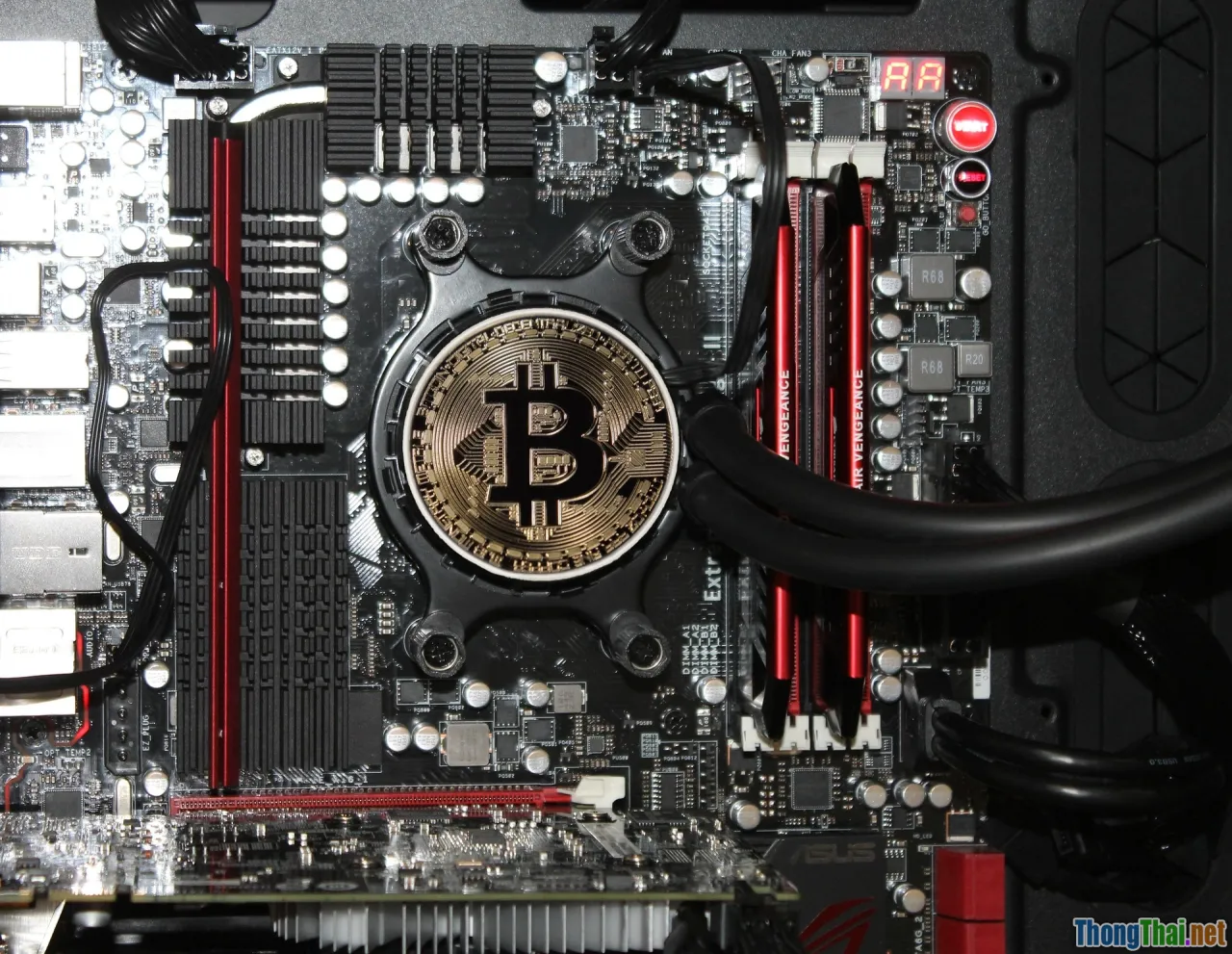

Cryptominer: tiếng gầm của quạt tản nhiệt

Khai thác tiền mã hóa trên máy nạn nhân là cách kiếm tiền lặng lẽ nhưng hiệu quả. Với máy tính cá nhân, dấu hiệu trực quan nhất lại rất đời thường: quạt chạy mạnh, máy nóng bất thường.

Dấu hiệu nhận biết:

- CPU hoặc GPU luôn ở mức cao kể cả khi không chạy ứng dụng nặng, thời lượng pin giảm nhanh.

- Hóa đơn điện toán đám mây tăng đột biến, tài nguyên bị tạo mới không rõ chủ đích.

- Lưu lượng đến các mỏ đào tiền mã hóa, hoặc giao tiếp với các pool không quen.

- Tác vụ nền chạy ngay sau khi đăng nhập hoặc theo lịch, đôi khi tự khởi động lại sau khi bị tắt.

Trên môi trường máy chủ, một biến cố hay gặp là thông tin xác thực của dịch vụ bị lộ dẫn đến kẻ xấu tạo máy ảo để đào. Kiểm soát quyền tối thiểu, cảnh báo theo ngưỡng chi phí, và khóa API khi không dùng là những hàng rào hữu hiệu.

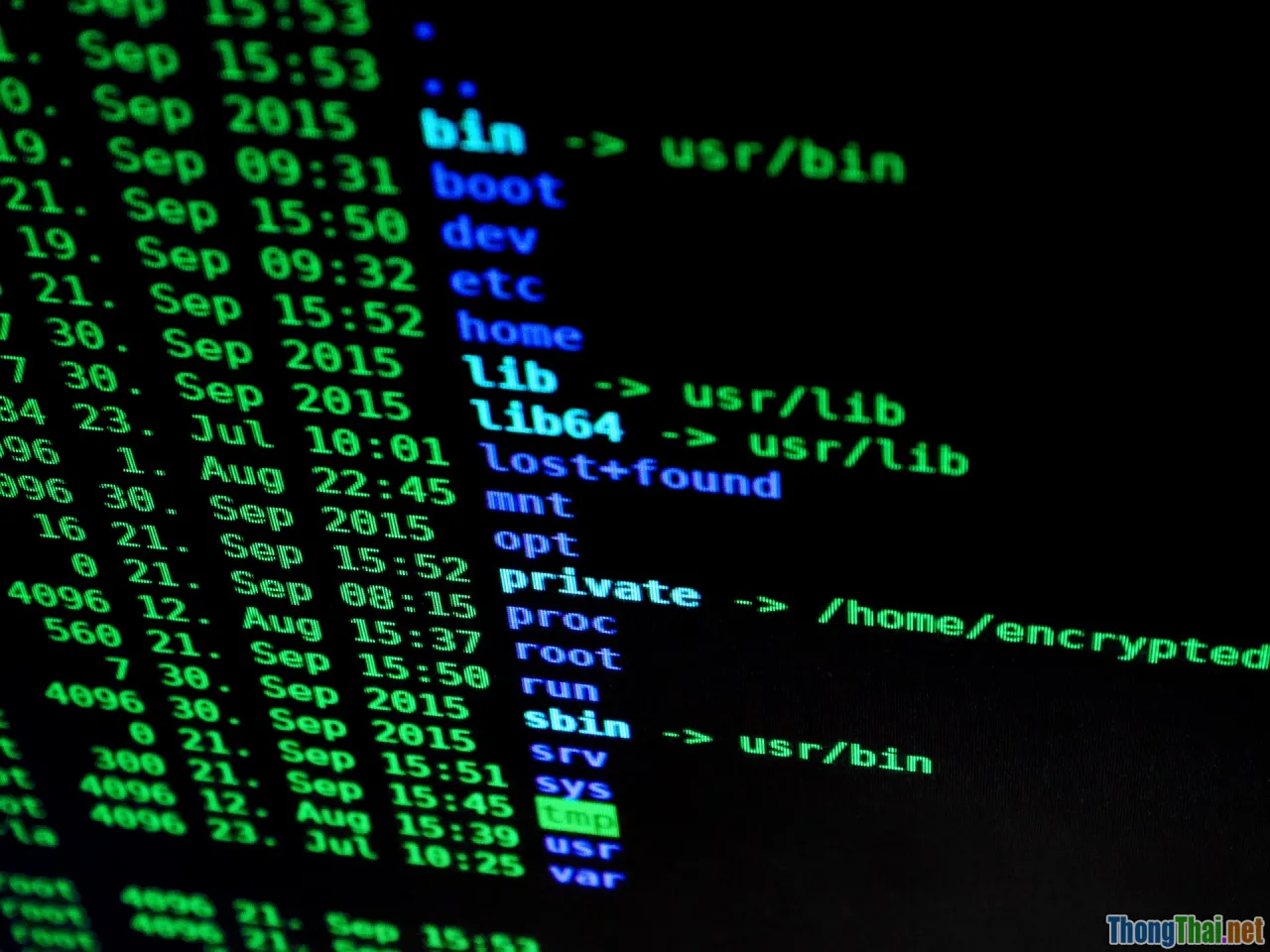

Fileless và living off the land: tận dụng chính công cụ của bạn

Fileless malware không để lại nhiều dấu vết trên đĩa, thay vào đó tận dụng công cụ sẵn có để thực thi trong bộ nhớ. Kỹ thuật này làm giảm hiệu quả của cách quét truyền thống dựa trên chữ ký.

Dấu hiệu nhận biết:

- Công cụ chính thống bị gọi với tham số bất thường, ví dụ tiện ích quản trị chạy ngoài khung giờ, liên tục, hoặc bởi người dùng không hợp lệ.

- Quy trình ngắn ngủi xuất hiện và biến mất nhanh nhưng lại mở kết nối mạng.

- Lịch sử sự kiện hệ thống cho thấy chuỗi hành vi liên kết nhau như tải nội dung, giải mã, thực thi, nhưng không có tệp tương ứng trên đĩa.

Bảo vệ hiệu quả đòi hỏi giám sát theo hành vi, ràng buộc chính sách thực thi và ghi nhận đầy đủ, hơn là chỉ dựa vào quét tệp.

Tấn công chuỗi cung ứng: khi kẻ xấu đứng trong hàng ngũ đáng tin

Các vụ như SolarWinds, CCleaner, hay gần đây là những gói phần mềm bị chèn cửa hậu cho thấy nguy cơ từ bên thứ ba. Khi công cụ quản trị hoặc thư viện phổ biến bị cấy mã độc, mọi hệ thống cập nhật trở thành nạn nhân.

Dấu hiệu nhận biết:

- Ứng dụng hợp lệ, có chữ ký, nhưng bắt đầu tạo kết nối ra ngoài đến các miền không nằm trong danh sách nhà cung cấp.

- Bản cập nhật đi kèm thay đổi quyền hoặc hành vi vượt quá phạm vi chức năng thông thường.

- Nhiều thiết bị trong tổ chức cùng ghi nhận sự kiện lạ sau đợt cập nhật.

Văn hóa tin cậy nhưng xác minh là tối quan trọng: kiểm tra hậu triển khai, giám sát hành vi ứng dụng, và có cơ chế quay lui khi phát hiện bất thường.

Malware trên thiết bị di động: trong túi áo mỗi người

Điện thoại là ví tiền, chìa khóa và nhật ký đời sống số. Malware di động tăng trưởng cùng với hệ sinh thái ứng dụng.

Dấu hiệu nhận biết:

- Ứng dụng yêu cầu quyền quá mức so với chức năng, như bộ lọc ảnh lại đòi quyền đọc SMS hoặc dịch vụ trợ năng.

- Pop-up liên tục đòi cài gói bổ sung hoặc bật cài đặt từ nguồn không xác định.

- Số dư tài khoản giảm do giao dịch không rõ, hoặc tin nhắn OTP bị chặn bởi một dịch vụ nền.

- Máy nóng bất thường dù chỉ dùng tác vụ đơn giản, dữ liệu di động tiêu hao nhanh.

Trên Android, các chiến dịch banking trojan thường dùng lớp phủ màn hình để chiếm thông tin đăng nhập. Trên iOS, nguy cơ đến từ cấu hình quản trị bị lạm dụng hoặc khai thác lỗ hổng hiếm gặp. Nền tảng nào cũng cần sự cảnh giác.

Phishing vẫn là con đường vào dễ nhất

Dù kỹ thuật tấn công tinh vi đến đâu, email và tin nhắn lừa đảo vẫn là phương tiện phát tán hiệu quả. Một văn bản khẩn cấp, một liên kết giống trang đăng nhập, hoặc một tệp đính kèm có vẻ hợp lệ đủ để mở cánh cửa đầu tiên.

Tín hiệu nhận biết cho người dùng:

- Lời kêu gọi hành động khẩn hoặc đe dọa, yêu cầu xác nhận tài khoản ngay lập tức.

- Địa chỉ người gửi gần giống nhưng không khớp, lỗi chính tả tinh vi.

- Liên kết thật khi di chuột không trùng tên hiển thị, hoặc chuyển hướng qua nhiều miền.

- Tệp đính kèm giả dạng tài liệu văn phòng nhưng yêu cầu bật tính năng nguy cơ cao.

Đào tạo mô phỏng định kỳ, kết hợp công cụ lọc và xác thực nguồn gửi, giúp giảm đáng kể xác suất nhấp phải mồi.

Mười tín hiệu vàng ở thiết bị và nhật ký

Đây là danh sách cô đọng những gì bạn có thể tìm kiếm khi nghi ngờ có malware. Không cần công cụ đắt tiền, quan trọng là có thói quen kiểm tra theo chuỗi thời gian và tương quan sự kiện.

- Nhiều tệp đổi đuôi trong thời gian ngắn, đặc biệt ở ổ mạng dùng chung.

- Tác vụ theo lịch lạ xuất hiện đúng sau một lần mở tệp email hoặc giai đoạn làm việc cuối tuần.

- Quá trình hệ thống chính thống chạy với đối số bất thường hoặc được khởi tạo bởi ứng dụng văn phòng.

- Băng thông ra ngoài tăng nhưng không có nghiệp vụ tương ứng, xuất hiện truy cập đến miền mới đăng ký.

- Cảnh báo đăng nhập bất thường vào tài khoản quản trị hoặc tài khoản dịch vụ.

- Trình duyệt thay đổi trang chủ, công cụ tìm kiếm, hoặc có tiện ích xuất hiện mà người dùng không nhớ cài.

- Tập tin ghi chú lạ xuất hiện trên desktop nhiều người dùng.

- Máy chủ sao lưu báo lỗi liên tiếp, snapshot biến mất.

- CPU, GPU đẩy cao liên tục ở thiết bị rảnh không chạy phần mềm nặng.

- Thiết bị IoT nóng, chậm, hoặc phản hồi không ổn định sau khi bị mở cổng từ xa.

Mỗi tín hiệu đơn lẻ có thể vô hại, nhưng ba hay nhiều tín hiệu xảy ra gần nhau là lý do chính đáng để kích hoạt quy trình phản ứng.

Phân biệt malware với lỗi phần mềm thường

Không phải mọi sự cố đều là tấn công. Sự khác biệt nằm ở tính nhất quán và mô hình lây lan.

- Lỗi phần mềm thường: tái hiện được theo một hành động cụ thể, xảy ra trên phiên bản ứng dụng nhất định, hiếm khi lan sang máy khác nếu không có yếu tố chung như cập nhật lỗi.

- Malware: thường có chuỗi hành vi đa bước, tìm cách bám trụ, thay đổi trạng thái hệ thống, và có xu hướng xuất hiện đồng thời ở nhiều thiết bị sau cùng một tác vụ kích hoạt.

Cách tiếp cận là ghi lại cột mốc thời gian, so sánh trên các máy, và tìm điểm chung. Nếu có điểm chung như cùng mở một kiểu tệp từ email hoặc cùng cài một phần mềm trước đó, khả năng liên quan đến mã độc tăng lên.

Mô phỏng một ca phát hiện sớm trong doanh nghiệp

Thứ sáu, 17 giờ, một nhân viên báo tài liệu kế toán không mở được. Bộ phận hỗ trợ phát hiện trên share chung có nhiều tệp đổi tên. Họ kiểm tra nhật ký thời gian thay đổi và thấy bắt đầu từ 16 giờ 42, tăng dần theo từng thư mục. Cùng lúc, hệ thống phát hiện tác vụ theo lịch lạ trên máy của một nhân viên, được tạo ngay sau khi họ mở tệp văn phòng từ email đối tác.

Động tác đúng lúc này:

- Cô lập máy khả nghi khỏi mạng nội bộ để ngăn tiến trình tiếp tục truy cập share.

- Tạm thời gỡ quyền ghi trên thư mục dùng chung cho nhóm người dùng bị ảnh hưởng để chặn mã hóa tiếp.

- Kiểm tra máy chủ sao lưu, đảm bảo bản sao bất biến không bị chạm đến trong khung thời gian.

- Thu thập thông tin cơ bản: ai mở tệp nào, khi nào, các tác vụ và tiến trình phát sinh gần thời điểm đó.

Kết quả: nhờ phản ứng trong vòng 30 phút, tổ chức chỉ mất một phần nhỏ dữ liệu, khôi phục xong trong đêm. Điểm mấu chốt là phát hiện bằng tín hiệu rõ ràng và hành động kịp thời, thay vì cố gắng phân tích kỹ thuật quá sâu trước khi chặn lan truyền.

Bộ công cụ và quy trình phòng thủ theo tầng

Nhận biết là nền tảng, nhưng phòng thủ nhiều lớp mới giúp giảm thiểu rủi ro.

- Thiết bị đầu cuối: phần mềm chống mã độc có khả năng phát hiện theo hành vi, chính sách thực thi nghiêm ngặt, hạn chế quyền. Đặc biệt lưu ý giám sát việc gọi các công cụ hệ thống.

- Mạng: kiểm soát truy cập mạng nội bộ theo phân đoạn, chặn tên miền độc hại đã biết, áp dụng nguyên tắc ít đặc quyền và danh sách cho phép khi phù hợp.

- Ứng dụng và danh tính: xác thực đa yếu tố, quản lý phiên và token, theo dõi đăng nhập bất thường.

- Sao lưu: bản sao offline hoặc bất biến, kiểm tra khôi phục định kỳ, quy trình ưu tiên khôi phục theo mức độ ưu tiên kinh doanh.

- Vận hành: ghi nhật ký đầy đủ và tập trung, trực quan hóa theo thời gian, kịch bản diễn tập phản ứng sự cố.

Văn hóa tổ chức cần coi bảo mật là hoạt động thường xuyên: rà soát quyền, cập nhật linh hoạt, và giao tiếp minh bạch khi có sự cố.

Gắn nhãn hành vi theo khung tấn công

Thay vì nhớ tên từng biến thể, hãy nhớ hành vi. Một số ví dụ gợi ý cách gắn nhãn nhanh:

- Khởi đầu: phishing, drive-by, thiết bị rời, lạm dụng cập nhật phần mềm.

- Thực thi: lợi dụng tập lệnh, công cụ sẵn có, hoặc tải nội dung từ xa.

- Tồn tại: tác vụ theo lịch, mục khởi động, dịch vụ nền, thay đổi cấu hình.

- Nâng quyền và ẩn nấp: lợi dụng lỗ hổng, nạp driver, thao túng môi trường.

- Rà soát và di chuyển: thăm dò mạng nội bộ, thu thập thông tin xác thực, truy cập chia sẻ.

- Tác động: mã hóa, xóa bản sao, đào tiền, rò rỉ dữ liệu, phá hoại.

Tư duy theo hành vi giúp bạn nhận ra các chiến dịch mới mà không cần biết tên gọi thời sự.

Câu hỏi rà soát 5 phút khi nghi ngờ có malware

- Việc bất thường bắt đầu từ khi nào và ở bao nhiêu thiết bị cùng lúc.

- Trước đó có sự kiện chung nào như mở tệp từ email, cài ứng dụng, cập nhật.

- Tệp, tiến trình, hoặc tác vụ mới xuất hiện sát thời điểm đó là gì.

- Có sự thay đổi trong băng thông ra ngoài hoặc kết nối đến miền lạ.

- Sao lưu còn nguyên vẹn không và có thể khôi phục được không.

Nếu ba câu trả lời gợi ý hiệu ứng dây chuyền hoặc liên quan đến tệp từ bên ngoài, hãy kích hoạt quy trình ứng phó và tăng giám sát.

Những hiểu lầm phổ biến cần bỏ

- Máy có phần mềm chống virus nên an toàn: công cụ là cần nhưng không đủ; hành vi mới là trọng tâm.

- Chỉ tổ chức lớn mới bị nhắm tới: nhóm tấn công tự động quét và chọn mục tiêu dễ, không phân biệt quy mô.

- Thấy chậm máy là do phần cứng cũ: có thể là cryptominer hoặc tác vụ nền lạ, cần kiểm tra trước khi nâng cấp.

- Cập nhật gây lỗi nên trì hoãn: lỗ hổng bị khai thác thường xuyên, trì hoãn quá lâu tạo cửa cho worm và trojan.

Chuyển từ tư duy phản ứng thụ động sang chủ động là bước tiến lớn nhất bạn có thể làm ngay.

Thói quen vàng cho người dùng và quản trị viên

- Kiểm tra liền tay khi trình duyệt đổi hành vi, không bỏ qua cảnh báo bảo mật.

- Không bật tính năng có nguy cơ cao của tài liệu trừ khi thật sự cần và được xác minh.

- Tách tài khoản quản trị và tài khoản thường, chỉ nâng quyền khi cần.

- Theo dõi chi phí cloud và cảnh báo ngưỡng tiêu thụ, đặc biệt với tài nguyên tính toán.

- Thực hiện diễn tập, cả về kỹ thuật và truyền thông, để giảm thời gian lúng túng khi có sự cố.

Các thói quen này giảm mạnh xác suất lây nhiễm và rút ngắn thời gian tồn tại của mã độc trong hệ thống.

Malware không còn là nỗi ám ảnh bí ẩn nếu bạn biết nhìn vào đâu. Từ tiếng quạt chạy bất thường của một máy tính, những tệp đổi tên trên ổ mạng, đến các đăng nhập trái giờ và tiện ích trình duyệt lạ, mỗi dấu hiệu đều kể một phần câu chuyện. Khi ghép các mảnh lại theo trục thời gian và hành vi, bạn sẽ thấy rõ bức tranh và hành động đúng lúc. Hãy trang bị cho đội ngũ của bạn khả năng nhận biết sớm, xây dựng phòng thủ theo tầng, và diễn tập thường xuyên. Trong cuộc đua với kẻ tấn công, nhận biết nhanh chính là đòn bẩy giúp bạn dành lại quyền chủ động.

Đánh giá bài viết

Đánh giá của người dùng

Bài viết phổ biến