Nên tin tuyệt đối vào anti virus hay cần phòng thủ nhiều lớp

41 phút đọc So sánh niềm tin vào antivirus với chiến lược phòng thủ nhiều lớp để giảm rủi ro từ hacker, ransomware và zero-day. (0 Đánh giá)

Mỗi ngày, hàng triệu người mở máy tính với cảm giác yên tâm vì biểu tượng chiếc khiên màu xanh vẫn sáng. Antivirus đang chạy, vậy là an toàn. Nhưng những vụ tấn công lớn nhất một thập kỷ qua phần lớn đều vượt qua lớp khiên đó một cách dễ dàng: mã độc ẩn trong tài liệu văn phòng, kỹ thuật lừa đảo tinh vi, lạm dụng các công cụ sẵn có trong hệ điều hành, và những sai sót nhỏ trong cấu hình. Câu hỏi không phải là có cần antivirus hay không, mà là: có nên đặt niềm tin tuyệt đối vào nó, hay đã đến lúc xây một hệ phòng thủ nhiều lớp, chủ động, linh hoạt và có khả năng chịu đựng rủi ro?

Bài viết này không phủ nhận vai trò của antivirus. Nhưng nếu bạn muốn phòng thủ trước những mối đe dọa hiện đại, antivirus chỉ là một mảnh ghép. Phần còn lại thuộc về kiến trúc, quy trình, con người, và một loạt lớp bảo vệ phối hợp với nhau. Hãy đi sâu vào cách mỗi lớp tạo ra giá trị, vì sao chúng cần nhau, và làm thế nào để bạn có thể chuyển từ tâm thế đơn lớp sang tư duy phòng thủ nhiều lớp trong 90 ngày.

Antivirus ngày nay làm được gì – và không làm được gì

Antivirus truyền thống dựa vào chữ ký và mẫu nhận diện. Trong nhiều năm, điều này hoạt động hiệu quả với mã độc lặp lại hoặc tái sử dụng. Thế hệ mới hơn kết hợp heuristic, học máy, hành vi tiến trình, và kiểm soát dựa trên đám mây để phát hiện mẫu bất thường. Một số khả năng tiêu biểu:

- Chặn file đã biết độc hại dựa trên chữ ký, hash, hoặc danh tiếng.

- Phát hiện mẫu hành vi khả nghi như tự khởi động cùng hệ thống, tạo tiến trình con lạ, can thiệp registry nhạy cảm.

- Quét theo lịch, theo thời gian thực, và đôi lúc tích hợp kiểm tra email hoặc trình duyệt.

Giới hạn nằm ở chỗ kẻ tấn công không ngồi yên. Họ dùng kỹ thuật né tránh, như:

- Fileless malware: tiêm mã vào bộ nhớ, dùng PowerShell, WMI, hoặc các công cụ sẵn có (living-off-the-land) để không để lại file trên đĩa.

- Mã hóa và phân mảnh: tải đoạn mã độc qua nhiều bước, dùng kênh HTTPS, DoH, hoặc kỹ thuật steganography trong ảnh.

- Ký số giả mạo hoặc lợi dụng driver hợp lệ (Bring Your Own Vulnerable Driver) để leo thang đặc quyền và tắt bảo vệ.

Kể cả khi antivirus có khả năng heuristic, tỷ lệ dương tính giả và âm tính giả luôn là bài toán cân bằng. Một cấu hình quá chặt có thể phá ứng dụng hợp lệ; quá lỏng lại bỏ lọt. Chưa kể, nhiều doanh nghiệp vô tình tạo ra lỗ hổng bằng cách thêm ngoại lệ quét cho thư mục công cụ nội bộ, nơi mã độc rất thích trú ngụ.

Kết luận đúng đắn ở đây: antivirus vẫn cần, nhưng là tuyến phòng thủ đầu, không phải tuyến cuối cùng. Nó đủ tốt để chặn rác phổ biến, nhưng không thể thay thế khả năng phát hiện, điều tra, phản ứng, và phục hồi toàn diện.

Tấn công hiện đại vượt qua antivirus như thế nào?

Hãy đi theo chuỗi tấn công điển hình dựa trên khung MITRE ATT&CK để hiểu cách antivirus bị lách qua:

- Khởi đầu bằng lừa đảo: Email giống như từ đối tác, nội dung hợp đồng mới, kèm tài liệu Office với macro. Antivirus hiếm khi chặn nổi tài liệu được xây dựng khéo léo, nhất là khi macro được kích hoạt bởi người dùng.

- Lợi dụng công cụ hệ thống: Sau khi có được chân đứng, kẻ tấn công dùng PowerShell, rundll32, mshta, regsvr32 – các LOLBins – để tải và thực thi mã trong bộ nhớ. Vì đây là công cụ hợp lệ, antivirus khó quyết định.

- Duy trì hiện diện: Tạo scheduled task, WMI event subscription, hoặc thêm registry run key. Một số hành vi này trông hợp lệ nếu không có bối cảnh.

- Chỉ huy và kiểm soát: Lưu lượng được ngụy trang trong HTTPS, WebSocket, hoặc DNS tunneling. Muốn phát hiện cần giám sát bất thường theo thời gian và tương quan nguồn log.

- Leo thang và lan truyền: Lợi dụng driver có lỗ hổng để lên kernel, hoặc khai thác quyền admin cũ, mật khẩu lưu trong trình quản lý RDP. Ở đây, antivirus càng ít tác dụng nếu không có kiểm soát đặc quyền.

- Mã hóa và gây thiệt hại: Ransomware hiện đại có chế độ ngủ, kiểm tra môi trường sandbox trước khi bùng phát. Khi nó chạy, tốc độ mã hóa nhanh đến mức antivirus không kịp chặn, trừ khi có lớp bảo vệ hành vi chuyên biệt.

Thông điệp: để ngăn chặn chuỗi tấn công, bạn cần chặn được nhiều mắt xích khác nhau – không thể chỉ dựa vào một lớp ở điểm cuối.

Tư duy phòng thủ nhiều lớp (defense-in-depth)

Phòng thủ nhiều lớp không phải là mua thật nhiều công cụ. Đó là một kiến trúc kết hợp công nghệ, quy trình, và con người, có mục tiêu rõ ràng:

- Giảm xác suất bị xâm nhập thành công.

- Giảm thời gian phát hiện và phản ứng khi có xâm nhập.

- Giảm thiệt hại nếu xâm nhập vượt qua một số lớp: thu hẹp phạm vi ảnh hưởng, tăng khả năng phục hồi.

Nguyên tắc nền tảng:

- Assume breach: giả định kẻ tấn công có thể vào được đâu đó. Thiết kế để khi họ vào, họ không đi xa, không leo thang, và bị phát hiện nhanh.

- Zero trust: không mặc định tin cậy theo vị trí mạng. Tin cậy gắn với danh tính, thiết bị, trạng thái, và bối cảnh.

- Tối giản đặc quyền: nguyên tắc cần biết và cần dùng. Giảm quyền admin, tách nhiệm vụ, và kiểm soát truy cập theo thời gian.

- Quan sát liên tục: thu thập nhật ký, theo dõi hành vi, tương quan sự kiện.

- Khả năng phục hồi: sao lưu, kịch bản khôi phục, diễn tập định kỳ.

Khi các lớp này phối hợp, đòn tấn công cần vượt qua nhiều rào cản nối tiếp. Xác suất thất bại của kẻ tấn công tăng lên theo cấp số.

8 lớp phòng thủ cốt lõi cho doanh nghiệp nhỏ đến vừa

Nếu bạn đang điều hành doanh nghiệp nhỏ hoặc vừa, hãy nghĩ về 8 lớp sau, theo thứ tự ưu tiên thực tế:

- Endpoint và máy chủ

- Cài EDR thay vì chỉ AV: giám sát hành vi tiến trình, phát hiện kỹ thuật fileless, cô lập máy, và khôi phục.

- Bật các quy tắc giảm bề mặt tấn công: chặn macro không ký, chặn chạy script từ thư mục tạm, kiểm soát USB.

- Quản lý thiết bị bằng MDM/Endpoint Management: chuẩn hóa cấu hình, mã hóa ổ đĩa, khóa BIOS/UEFI.

- Danh tính và truy cập

- MFA cho mọi tài khoản truy cập từ xa, quản trị, và ứng dụng trọng yếu.

- Loại bỏ đăng nhập kế thừa: vô hiệu hóa IMAP/POP, NTLM ở nơi có thể.

- Áp dụng chính sách có điều kiện: kiểm tra trạng thái thiết bị, vị trí, rủi ro phiên đăng nhập.

- Email và web

- Cổng email an toàn (SEG) kèm DMARC, SPF, DKIM với chính sách nghiêm.

- Kiểm tra URL theo thời điểm click, sandbox tệp đính kèm.

- Lọc DNS để chặn tên miền độc hại và ngăn C2.

- Mạng và phân đoạn

- Tường lửa thế hệ mới với kiểm soát ứng dụng.

- Phân đoạn VLAN, microsegmentation cho máy chủ quan trọng.

- Truy cập từ xa qua ZTNA thay cho VPN phổ thông khi có thể.

- Ứng dụng và trình duyệt

- Quản lý bản vá ứng dụng; dùng trình duyệt cô lập cho truy cập rủi ro.

- Kiểm soát plugin, chặn chạy script không cần thiết.

- Dữ liệu và sao lưu

- 3-2-1-1-0: 3 bản, 2 phương tiện, 1 bản offline/immutable, 1 bản bất biến, 0 lỗi khi kiểm định.

- Mã hóa dữ liệu nhạy cảm, kiểm soát chia sẻ.

- Đám mây và SaaS

- Giám sát cấu hình (CSPM/SSPM), quyền IAM tối thiểu.

- Sao lưu dữ liệu SaaS trọng yếu, vì nhà cung cấp không luôn chịu trách nhiệm phục hồi cấp đối tượng.

- Con người và quy trình

- Đào tạo sát thực tế, diễn tập phishing có đạo đức.

- Runbook phản ứng sự cố, phân công vai trò rõ ràng.

Bạn không cần hoàn hảo ngay lập tức. Nhưng mỗi lớp triển khai tốt sẽ giảm đáng kể rủi ro thực tế.

Endpoint: vượt lên trên antivirus với EDR/XDR

EDR (Endpoint Detection and Response) là bước nhảy từ phòng ngừa sang phát hiện và ứng phó. Khác với antivirus vốn kiểm tra file, EDR theo dõi tiến trình, mô-đun nạp, hành vi registry, kết nối mạng, và chuỗi sự kiện để dựng bức tranh toàn cảnh.

Những khả năng quan trọng:

- Phát hiện sống trong bộ nhớ: nhận diện kỹ thuật như reflective DLL injection, process hollowing, hoặc bất thường API.

- Chuỗi hóa sự kiện: bạn thấy được ai khởi chạy PowerShell, tham số gì, tệp nào được tạo, liên quan tới email nào.

- Cô lập thiết bị một chạm: khi nghi ngờ, đặt máy vào chế độ chỉ nói chuyện với EDR để cắt đứt lan truyền.

- Khôi phục: một số nền tảng hỗ trợ quay ngược thay đổi hệ thống trước khi ransomware mã hóa xong.

Thiết lập gợi ý:

- Bật chính sách ngăn chặn hành vi nguy cơ cao như mã hóa hàng loạt bất thường, tạo Volume Shadow Copy đáng ngờ, hoặc chỉnh sửa registry khởi động.

- Kích hoạt chặn macro không ký với Office và hạn chế script-powershell không có chữ ký.

- Xây dựng quy tắc cảnh báo tùy chỉnh cho công cụ nội bộ nhằm giảm dương tính giả.

Tình huống minh họa: một nhân viên mở file ZIP đính kèm, giải nén ra tệp .lnk dẫn đến PowerShell tải mã từ GitHub. Antivirus có thể bỏ qua nếu không có chữ ký. EDR sẽ ghi nhận chuỗi .lnk -> powershell với tham số mã hóa base64, kết nối tới miền mới đăng ký, tạo Scheduled Task. Tự động, EDR cô lập máy, chặn tham số, và cảnh báo đội ngũ. Nhờ đó, thiệt hại bị chặn sớm.

Identity và quyền truy cập: MFA, PAM, zero trust

Kẻ tấn công thường chọn con đường ít kháng cự: dùng tài khoản hợp lệ. Một mật khẩu rò rỉ, một mã OTP bị lừa, hoặc token OAuth bị cấp quyền quá rộng đủ để vượt qua mọi lớp kỹ thuật.

Hành động trọng tâm:

- MFA chống lừa đảo: ưu tiên WebAuthn với khóa bảo mật, hoặc push có xác nhận số để giảm nguy cơ phê duyệt vô thức. Tránh SMS khi có lựa chọn tốt hơn.

- Chính sách có điều kiện: yêu cầu thiết bị đạt chuẩn, vị trí tin cậy, hoặc mức rủi ro thấp mới cho phép truy cập ứng dụng nhạy cảm. Khi bất thường, yêu cầu xác minh bổ sung hoặc chặn.

- PAM (Privileged Access Management): tách tài khoản quản trị khỏi tài khoản thường, cấp quyền tạm thời, xoay vòng mật khẩu tài khoản dịch vụ, ghi hình phiên quản trị quan trọng.

- Loại bỏ xác thực cũ: tắt giao thức cũ, chặn xác thực cơ bản, chuyển sang OAuth/OIDC hiện đại.

- Nguyên tắc tối thiểu: vai trò, nhóm, và quyền được cấp vừa đủ cho tác vụ thực tế, có quy trình xin - phê duyệt - thu hồi rõ ràng.

Ví dụ: dù bạn có antivirus mạnh, nếu tài khoản admin miền bị chiếm, kẻ tấn công có thể vô hiệu hóa nhiều lớp bảo vệ. Với PAM và MFA chống lừa đảo, ngay cả khi mật khẩu lộ, quyền truy cập vẫn không xảy ra trừ khi đáp ứng đầy đủ điều kiện. Lại thêm giám sát bất thường đăng nhập và cảnh báo theo bối cảnh, xác suất bị vượt qua giảm mạnh.

Email và web: cổng lọc, sandbox, DNS filtering

Email là vector số một. Bạn cần cả phòng ngừa và phát hiện theo thời điểm.

- Cấu hình tên miền nghiêm ngặt: SPF với chế độ hard fail, DKIM canh hàng đúng, và DMARC policy ở mức reject khi đã theo dõi đủ. Điều này không chặn mọi lừa đảo, nhưng làm khó kẻ mạo danh.

- SEG thông minh: phân tích ngôn ngữ, phát hiện giả mạo thương hiệu, trích xuất URL, kiểm tra lại khi click (time-of-click), cô lập tệp đính kèm trong sandbox ảo để xem hành vi.

- Lọc DNS: chặn truy cập tới miền mới đăng ký, miền có danh tiếng xấu, chặn giao thức bất thường. Khi endpoint bị dính, lớp DNS giúp chặn liên lạc ra ngoài.

- Bảo vệ trình duyệt: bật cách ly trang rủi ro, chặn tải file thực thi, quản trị extension.

Tình huống: một email giả mạo nhà cung cấp gửi hóa đơn với link tới website trông hợp lệ. SEG thay link bằng liên kết proxy an toàn, kiểm tra thời điểm click, phát hiện site vừa tạo cộng chứng chỉ miễn phí. Người dùng được cảnh báo, link bị phong tỏa trên DNS, endpoint ghi nhận sự kiện thử truy cập bị chặn. Chuỗi tấn công bị cắt ở mắt xích đầu.

Mạng và phân đoạn: tường lửa, NAC, microsegmentation

Mạng nội bộ không còn an toàn mặc định. Mã độc lan truyền theo chiều ngang là điều phải giả định.

- Phân đoạn hợp lý: tách IoT, máy in, máy người dùng, máy chủ ứng dụng, và cơ sở dữ liệu ở các VLAN khác nhau, dùng ACL kiểm soát. Với workload quan trọng, microsegmentation ở tầng workload kiểm soát lưu lượng east-west chi tiết hơn.

- Tường lửa thế hệ mới: quy tắc theo ứng dụng và người dùng thay vì chỉ địa chỉ IP/port. IDS/IPS giúp phát hiện khai thác phổ biến.

- NAC 802.1X: chỉ cho thiết bị đạt chuẩn chính sách vào mạng sản xuất, còn lại đưa vào mạng cách ly.

- Truy cập từ xa: ưu tiên ZTNA cho ứng dụng doanh nghiệp, giảm bề mặt VPN toàn mạng. Nếu vẫn dùng VPN, buộc MFA và phân đoạn nghiêm.

Ví dụ: một nhân viên lây ransomware từ máy cá nhân. Nếu mạng phẳng, mã độc có thể truy cập share máy chủ, mã hóa hàng loạt. Với phân đoạn, máy người dùng không thấy trực tiếp máy chủ CSDL; tường lửa nội bộ chặn SMB giữa VLAN người dùng; microsegmentation trên host chặn mọi kết nối bất ngờ. Thiệt hại bị giới hạn trong một phân đoạn nhỏ.

Quản trị bản vá, cấu hình và kiểm kê

Hầu hết sự cố nghiêm trọng đều gắn với lỗ hổng đã có bản vá hoặc cấu hình sai. Không có antivirus nào cứu được một máy chủ để lộ RDP ra internet với mật khẩu yếu.

- Kiểm kê tài sản: biết bạn có gì, ở đâu, thuộc ai. Thiết lập CMDB vừa đủ, hoặc ít nhất là danh sách thiết bị và phần mềm tự động cập nhật.

- Quét lỗ hổng định kỳ: nội bộ và từ bên ngoài. Gán mức độ ưu tiên theo mức độ phơi lộ và mức độ nghiêm trọng.

- SLA bản vá: thiết lập thời hạn vá theo mức độ. Ví dụ: lỗ hổng nghiêm trọng phơi lộ internet vá trong 72 giờ, còn lại trong 30 ngày.

- Cấu hình chuẩn hóa: áp dụng benchmark CIS phù hợp; khóa dịch vụ không cần thiết; bật kiểm soát ứng dụng ở máy chủ quan trọng.

- Giảm bề mặt: chặn script không cần, vô hiệu hóa macro, tắt SMB v1, hạn chế PowerShell ở chế độ constrained.

Kinh nghiệm: đừng chỉ đo số lượng bản vá. Hãy đo thời gian trung bình từ phát hiện đến triển khai, tỷ lệ thiết bị đạt chuẩn, và số kiến trúc sai bị giảm theo tháng. Tự động hóa bằng công cụ quản lý endpoint và CI/CD cho máy chủ giúp duy trì nhịp vá ổn định.

Sao lưu, phục hồi và khả năng chống chịu ransomware

Khi mọi lớp đều có rủi ro, sao lưu là mạng lưới an toàn cuối cùng. Nhưng sao lưu chỉ có giá trị nếu có thể khôi phục nhanh và sạch.

- Quy tắc 3-2-1-1-0: 3 bản, 2 phương tiện, 1 bản ở ngoài site, 1 bản immutable hoặc offline, 0 lỗi khi kiểm định.

- Tách mạng sao lưu: không dùng tài khoản domain admin cho hệ thống sao lưu; chặn truy cập từ mạng người dùng; bật MFA.

- Kiểm tra phục hồi: đo RTO và RPO thực tế bằng diễn tập khôi phục định kỳ. Nhiều tổ chức chỉ phát hiện backup hỏng khi sự cố đã xảy ra.

- Bảo vệ bản sao: bật WORM/immutability nếu hệ thống hỗ trợ, và lưu offline đối với bản quan trọng.

Một kịch bản tốt: khi ransomware bắt đầu, EDR nhận ra hành vi mã hóa hàng loạt, cô lập máy. Dù vẫn có máy bị ảnh hưởng, các máy chủ quan trọng được phục hồi từ snapshot immutable trong vài giờ, giảm downtime và thiệt hại.

Giám sát, nhật ký và phản ứng sự cố

Bạn không thể phòng thủ cái bạn không nhìn thấy. Thu thập và phân tích nhật ký giúp phát hiện sớm và chứng minh tuân thủ.

- Nguồn log tối thiểu: endpoint/EDR, tường lửa, hệ điều hành, Active Directory, email gateway, proxy/DNS, ứng dụng then chốt, và dịch vụ đám mây.

- SIEM/SOAR: tập trung log, dùng quy tắc phát hiện dựa trên ATT&CK, tương quan sự kiện, tự động hóa phản ứng phổ biến như khóa tài khoản, cô lập máy.

- Quy trình phản ứng: playbook theo loại sự cố (phishing, ransomware, rò rỉ dữ liệu, tài khoản bị chiếm). Xác định vai trò, kênh liên lạc, tiêu chí kích hoạt.

- Diễn tập: tabletop mỗi quý; mô phỏng sự cố kỹ thuật mỗi nửa năm. Sửa playbook theo bài học.

Với nguồn lực hạn chế, cân nhắc dịch vụ MDR để theo dõi 24/7. Điều quan trọng là đảm bảo dữ liệu đủ để điều tra: nếu không có log, không có sự thật để bám vào.

Bảo mật đám mây và SaaS: trách nhiệm chia sẻ

Chuyển lên đám mây không loại bỏ trách nhiệm bảo mật. Mô hình trách nhiệm chia sẻ nói rằng nhà cung cấp chịu hạ tầng, bạn chịu cấu hình và dữ liệu.

- IAM tối thiểu: vai trò cụ thể, không dùng tài khoản root thường ngày, bật MFA bắt buộc, giới hạn token lâu hạn. Xoay khóa API định kỳ, dùng vault.

- CSPM/SSPM: phát hiện cấu hình sai như bucket công khai, đĩa không mã hóa, dịch vụ phơi lộ. Cảnh báo và tự động sửa ở nơi phù hợp.

- Bảo vệ SaaS: kiểm soát ứng dụng bên thứ ba kết nối qua OAuth, rà soát quyền truy cập quá mức, tắt chia sẻ công khai mặc định.

- Sao lưu dữ liệu SaaS: email, tệp, tài liệu – đừng giả định nhà cung cấp giữ bản sao khôi phục cấp đối tượng vô thời hạn.

Ví dụ: một bucket chứa tài liệu khách hàng vô tình để public-read. CSPM phát hiện, tự động chuyển private, ghi sự kiện, và thông báo quản trị. Antivirus không thể giúp ở đây; chỉ có cấu hình đúng và giám sát mới ngăn rò rỉ.

Người dùng: nhận thức cộng thiết kế an toàn theo mặc định

Đào tạo nhận thức là cần, nhưng không đủ. Hãy kết hợp giáo dục với thiết kế giảm lỗi con người.

- Huấn luyện sát thực tế: ngắn, thường xuyên, tập trung vào kỹ năng hành động như kiểm tra domain, nhận diện yêu cầu bất thường, gọi xác minh ngoài băng thông.

- Mô phỏng có trách nhiệm: không làm nhục, không lợi dụng sự kiện nhạy cảm; chia sẻ bài học, không trừng phạt.

- Thiết kế mặc định an toàn: chặn macro không ký, bật cảnh báo rõ ràng khi tải file, hạn chế quyền admin người dùng, ẩn tùy chọn rủi ro sau nhiều bước xác nhận.

- Tăng cường tín hiệu: banner cảnh báo email từ bên ngoài, nhãn nội dung nhạy cảm, xác thực bổ sung khi chuyển khoản.

Khi hệ thống giúp con người làm điều đúng dễ hơn điều sai, tỉ lệ sự cố giảm bền vững. Antivirus không thể thay thế cho một thiết kế sản phẩm và quy trình hướng đến an toàn theo mặc định.

Thiết lập lộ trình 90 ngày để nâng cấp phòng thủ nhiều lớp

Một kế hoạch ngắn hạn nhưng có tác động lớn có thể như sau:

Giai đoạn 0–30 ngày: kiểm kê, bịt lỗ nhanh

- Kiểm kê thiết bị và tài khoản; bật MFA cho quản trị và truy cập từ xa ngay.

- Triển khai lọc DNS; nâng cấp cấu hình DMARC sang quarantine nếu chưa có.

- Bật quy tắc giảm bề mặt tấn công trên endpoint: chặn macro không ký, hạn chế PowerShell.

- Rà soát firewall: đóng cổng không cần; xác nhận không có dịch vụ quản trị phơi internet.

- Kiểm tra backup: ít nhất một bản sao immutable hoặc offline; diễn tập phục hồi một máy chủ mẫu.

Giai đoạn 31–60 ngày: triển khai lớp phát hiện và phân đoạn

- Đưa EDR lên 80–100% thiết bị ưu tiên; thiết lập cảnh báo chuẩn.

- Thiết lập SIEM nhẹ (hoặc chọn MDR); đưa log từ EDR, firewall, AD, email.

- Phân đoạn mạng cơ bản: tách IoT và máy in; chặn SMB giữa VLAN người dùng.

- Nâng DMARC lên reject nếu đã theo dõi đủ; bật time-of-click và sandbox.

Giai đoạn 61–90 ngày: chuẩn hóa và diễn tập

- Hoàn thiện SLA bản vá; tự động triển khai cho ứng dụng phổ biến.

- Áp dụng chính sách truy cập có điều kiện cho ứng dụng trọng yếu; mở rộng MFA.

- Viết playbook phản ứng cho 3 kịch bản: phishing, tài khoản bị chiếm, ransomware; diễn tập tabletop.

- Đánh giá cấu hình đám mây bằng CSPM/SSPM; sửa các misconfiguration ưu tiên cao.

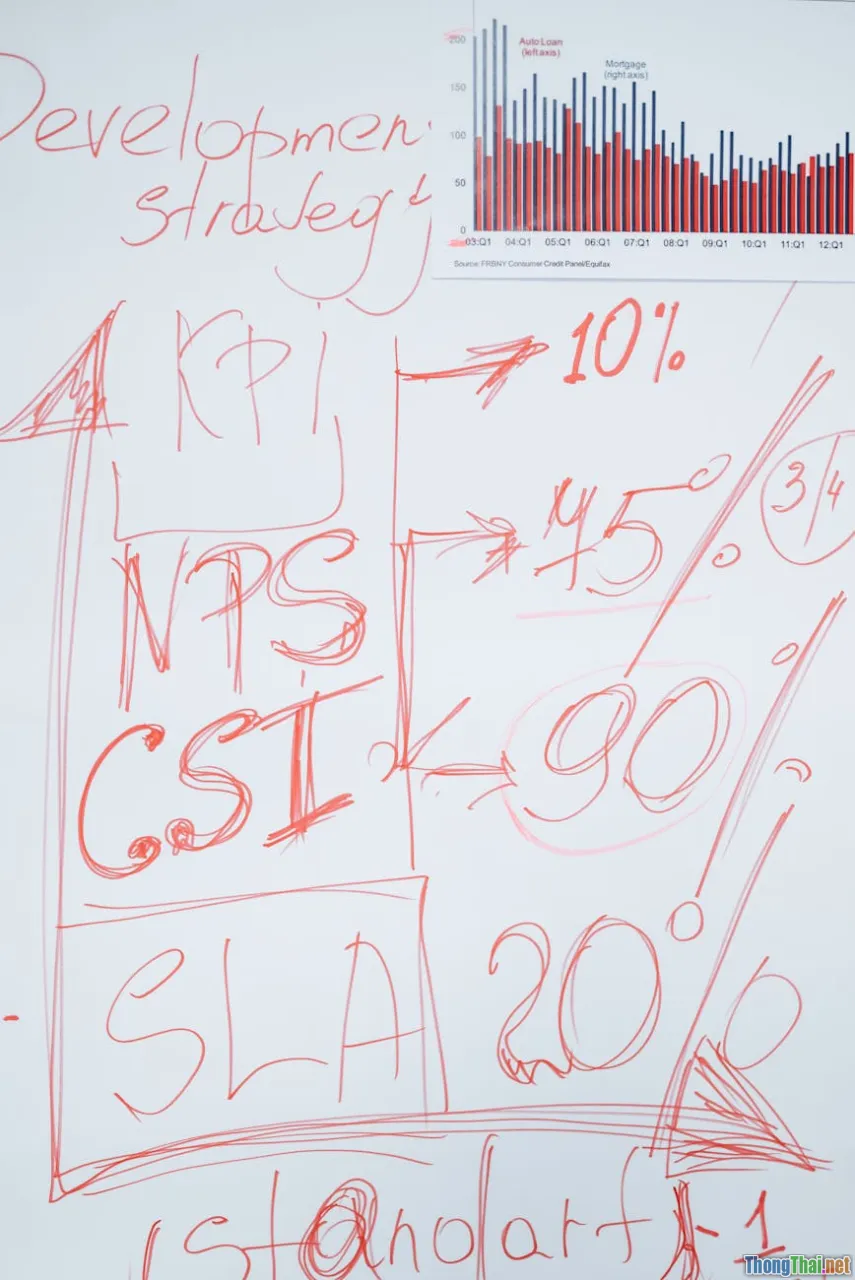

Kèm theo: xác định 5–7 chỉ số KPI để đo tiến độ và điều chỉnh hàng tháng.

Chỉ số đo lường: biết mình đang tiến bộ

Không đo, không cải thiện. Một bộ chỉ số thực tế, hữu ích:

- Độ phủ EDR: phần trăm thiết bị hoạt động bình thường, gửi log trong 24 giờ.

- Thời gian vá trung bình: theo mức độ nghiêm trọng và phơi lộ internet.

- Tỉ lệ MFA: phần trăm tài khoản có MFA, tỉ lệ yêu cầu phê duyệt bị từ chối.

- Thời gian phát hiện và phản ứng: MTTD, MTTR theo loại sự cố.

- Tỉ lệ click trong mô phỏng phishing: theo thời gian và nhóm, kèm thời gian báo cáo.

- Thành công phục hồi: tỉ lệ diễn tập khôi phục đạt KPI RTO/RPO.

- Tuân thủ cấu hình: phần trăm thiết bị đạt baseline CIS.

Hãy đặt mục tiêu quý, theo dõi hàng tháng, và gắn trách nhiệm rõ ràng. Chỉ số phải dẫn dắt hành động, không chỉ để báo cáo.

Tối ưu chi phí: mã nguồn mở và dịch vụ quản lý

Ngân sách có hạn không có nghĩa là hy sinh an toàn. Bạn có thể kết hợp khéo léo:

- Ưu tiên theo rủi ro: MFA, backup, EDR cho tài sản quan trọng, lọc DNS, SEG cơ bản mang lại hiệu quả cao so với chi phí.

- Mã nguồn mở: Wazuh cho SIEM/EDR nhẹ, Zeek/Suricata cho giám sát mạng, OpenVAS cho quét lỗ hổng. Cần nguồn lực vận hành, nhưng tiết kiệm đầu tư ban đầu.

- Dịch vụ quản lý: MDR hoặc MSSP cho giám sát 24/7 nếu không thể tuyển đội ngũ. Chọn nhà cung cấp minh bạch về playbook, thời gian phản ứng, và quyền sở hữu dữ liệu.

- Hợp nhất nền tảng: XDR có thể thay thế nhiều công cụ rời rạc, giảm chi phí tích hợp và vận hành.

Chi tiêu thông minh nghĩa là đầu tư vào năng lực cốt lõi: phát hiện sớm, phản ứng nhanh, và phục hồi chắc chắn.

Những sai lầm phổ biến khi tin tuyệt đối vào antivirus

- Bỏ qua backup: cho rằng antivirus đủ chặn ransomware, không kiểm tra phục hồi, dẫn đến trả giá đắt khi cần khôi phục.

- Không vá kịp thời: dịch vụ quan trọng không cập nhật vì sợ downtime; sớm muộn cũng bị khai thác.

- Quyền admin tràn lan: người dùng có quyền cài đặt, tắt bảo vệ, tạo ra lỗ hổng lớn.

- Ngoại lệ quét tùy tiện: thêm cả thư mục tải tạm vào whitelist, vô tình mở cửa cho mã độc.

- Không có SEG hoặc cấu hình email yếu: mạo danh thương hiệu dễ dàng, phishing tràn vào hộp thư.

- Thiếu giám sát: không thu log, không có cảnh báo; khi sự cố xảy ra, không có dữ liệu để điều tra.

- Tin vào kiểm tra một lần: audit tốt ở thời điểm A không bảo đảm an toàn ở thời điểm B. An toàn là trạng thái động.

Tránh những bẫy này bằng cách nhìn antivirus như một bánh răng trong cỗ máy, không phải cả cỗ máy.

Tương lai: từ antivirus tới an ninh tự động hóa

Xu hướng đang dịch chuyển:

- Phân tích hành vi và AI: mô hình học từ dữ liệu lớn để phát hiện bất thường tinh vi, giảm phụ thuộc chữ ký.

- Tự động hóa phản ứng: SOAR kích hoạt quy trình cô lập, đặt lại mật khẩu, chặn miền độc hại trong giây.

- Kiến trúc SASE/ZTNA: gắn chính sách theo danh tính và bối cảnh, giảm tin cậy theo vị trí mạng.

- Xóa bỏ mật khẩu: chuyển dần sang passkey và WebAuthn để giảm đánh cắp thông tin xác thực.

- Bảo vệ phần cứng và ngôn ngữ an toàn bộ nhớ: tận dụng bảo vệ dựa trên ảo hóa, và chuyển dần sang ngôn ngữ giảm lỗi bộ nhớ cho phần mềm lõi.

Dù công nghệ tiến hóa, triết lý không đổi: không có viên đạn bạc. Lớp này bổ sung cho lớp kia, tự động hóa phục vụ con người, và khả năng phục hồi là mục tiêu cuối.

Tin tuyệt đối vào antivirus là trao quyền quyết định sống còn cho một công cụ đơn lẻ ở nơi kẻ tấn công có vô số con đường. Chọn phòng thủ nhiều lớp là chấp nhận thực tế phức tạp, đầu tư đúng vào những gì giảm rủi ro lớn nhất: danh tính, điểm cuối, email, mạng, cấu hình, giám sát, và phục hồi. Khi các lớp phối hợp, một cú click sai không còn là thảm họa, một bản vá chậm không còn là cánh cửa mở toang, và một cảnh báo đỏ không còn là cơn hoảng loạn. Đó là lúc bạn chuyển từ hy vọng mong manh vào một chiếc khiên, sang một hệ sinh thái phòng thủ linh hoạt, có chiều sâu, và bền bỉ trước thay đổi.

Đánh giá bài viết

Đánh giá của người dùng

Bài viết phổ biến