Giải mã kỹ thuật Elevation of Privilege trên Windows

20 phút đọc Khám phá kỹ thuật nâng cấp đặc quyền Windows và cách hacker khai thác lỗ hổng này. (0 Đánh giá)

Giải mã kỹ thuật Elevation of Privilege trên Windows

Không ai có thể phủ nhận rằng bảo mật thông tin ngày càng trở thành ưu tiên hàng đầu trong thời đại hiện đại. Trong biển lớn những mối đe dọa ngày nay, "Elevation of Privilege" (Tăng đặc quyền) là một kỹ thuật tấn công đặc biệt nguy hiểm nhưng lại không được quan tâm đúng mức. Có những lỗ hổng tưởng chừng vô hại nhưng lại bí mật mở cánh cửa quyền lực cho kẻ tấn công – ngay trên hệ điều hành Windows phố biến bậc nhất thế giới.

Bài viết này sẽ dẫn bạn qua hành trình khám phá kỹ thuật Elevation of Privilege (EoP) trên Windows: Từ nguyên lý, ví dụ thực tiễn cho tới cách phát hiện và phòng ngừa. Đây không chỉ đơn thuần là những lý thuyết khô khan, mà còn là bức tranh sống động, cập nhật và đa chiều về một kỹ thuật nằm trong "con bài tẩy" của nhiều hacker cao tay.

Hiểu đúng về Elevation of Privilege (EoP)

Elevation of Privilege (viết tắt là EoP) mô tả việc chuyển từ một mức độ quyền hạn thấp lên mức độ cao hơn trên một hệ thống – điển hình là từ tài khoản thông thường lên tài khoản quản trị viên (Administrator) hoặc hệ thống (SYSTEM). Từ đó, kẻ tấn công có thể truy cập, chỉnh sửa, hoặc kiểm soát mọi tài nguyên của máy tính hoặc hệ thống mạng.

Đặc thù của EoP trên Windows:

- Windows phân chia rõ ràng vai trò người dùng (user), nhóm người dùng, và tài khoản đặc quyền (Admin, SYSTEM, TrustedInstaller…).

- Ngăn chặn người dùng thông thường thực hiện thao tác nguy hiểm như cài đặt phần mềm, chỉnh sửa Registry quan trọng, truy xuất file hệ thống,…

- Khi EoP xảy ra, kiểm soát chặt chẽ này bị phá vỡ. Toàn bộ thành trì bảo mật sụp đổ, kẻ tấn công không chỉ phá hoại, đánh cắp thông tin, mà còn cài backdoor, che đậy dấu vết về lâu dài.

Phân biệt với các hình thức tấn công khác:

- Khác với RCE (Remote Code Execution): RCE cho phép thực thi mã từ xa, EoP tập trung vào mở rộng quyền hạn bên trong hệ thống.

- Khác với Lateral Movement: EoP diễn ra trên cùng một hệ thống trong khi lateral movement là di chuyển ngang qua nhiều hệ thống.

Tại sao EoP nguy hiểm? Có rất nhiều hệ thống bị tấn công thông qua tài khoản thấp quyền, EoP khiến một lỗi nhỏ cũng gây thảm họa không kém những "lỗ hổng chết người".

Các hình thức Elevation of Privilege thường gặp trên Windows

Elevation of Privilege trên Windows không phải chỉ có một con đường duy nhất. Dưới đây là một số con đường phổ biến mà hacker sử dụng:

1. Khai thác Lỗi Phân Quyền File/Registry

Các file hệ điều hành, Registry hoặc service sai phân quyền (misconfiguration) có thể bị ghi đè hoặc lợi dụng. Nếu một file thực thi thuộc về hệ thống mà quyền write/modify lại mở cho mọi user – cánh cửa đặc quyền đã hé mở.

Ví dụ tiêu biểu:

- Registry key HKLM\Software\… hoặc file thực thi một service bị cấp quyền "Full Control" cho nhóm "Everyone".

- Tin tặc ghi đè file thực thi của service bằng mã độc. Khi service chạy, mã độc trong vai SYSTEM phát huy sức mạnh.

2. Windows Token Manipulation (Thao túng Token)

Windows dùng các token để xác định danh tính và quyền của process. Nếu tin tặc có thể nhảy sang token của process SYSTEM hoặc Administrator, họ sẽ nắm quyền vượt trội. Một số kỹ thuật:

- Steal Token: Lấy cắp token từ một tiến trình có đặc quyền.

- Impersonation: Đánh lừa hệ thống để chuyển hóa thành user cao quyền thông qua token.

3. Khai thác Cơ Chế UAC (User Account Control)

Một số lỗi hoặc tính năng UAC bị thiết kế sai (UAC Bypass) cho phép phần mềm/thực thi tăng quyền mà không cần xác thực hoặc bị cảnh báo.

Minh họa: Có các binary như "fodhelper.exe" hoặc "eventvwr.exe" chạy tự động với quyền Admin. Qua trick Registry hay môi trường, hacker ép các binary hệ thống này chạy payload độc hại.[ ]UAC Bypass - FuzzySecurity

4. Kernel Exploit

Lỗi trong trình điều khiển (driver), kernel-mode hoặc cơ chế cấp phát bộ nhớ cũng có thể cho phép tấn công leo thang lên SYSTEM. Dù không dễ tìm nhưng tác động rất "kinh hoàng".

Ví dụ:

- CVE-2019-0808, CVE-2021-36934, CVE-2022-21882 …

- Hackers tận dụng lỗ hổng để chạy shellcode ở ring 0 (kernel mode), kiểm soát máy ở cấp độ sâu nhất.

5. DLL Hijacking

Nếu một ứng dụng hoặc service Windows load DLL theo đường dẫn "không an toàn" (uncontrolled folder), hacker chỉ cần để lại "DLL ác ý" cùng tên trong thư mục có quyền ghi. Khi ứng dụng thực thi, DLL này sẽ chạy với quyền ứng dụng đó (chẳng hạn Administrator hoặc SYSTEM)!

6. Tấn công Exploit Scheduled Tasks/Service tự động

Các tác vụ hoặc dịch vụ được cấu hình sai có thể bị lợi dụng chỉnh sửa, thay thế, chèn file thực thi độc hại, v.v. Đây cũng là kiểu lỗi phổ biến trên nhiều hệ thống doanh nghiệp lâu năm.

Phân tích một kịch bản thực tiễn: Từ User lên SYSTEM

Giả sử hackers đã cài được mã độc dưới dạng tài khoản user thông thường trên máy tính Windows. Làm thế nào để "vọt" lên quyền SYSTEM chỉ trong vài bước?

Bước 1: Trinh sát (Reconnaissance)

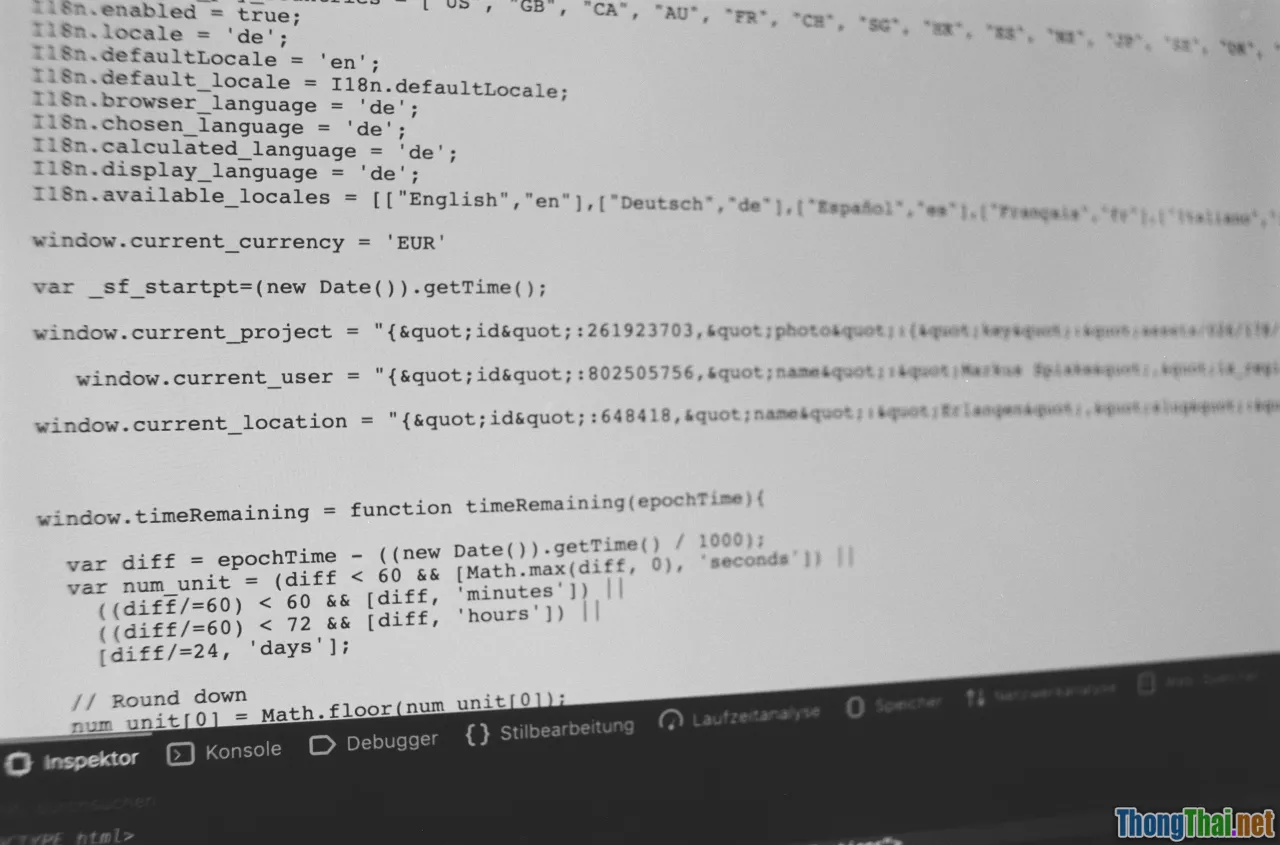

Dùng tiện ích như whoami, net localgroup administrators, hoặc Script PowerShell truy vết nhóm người dùng, dịch vụ, quyền trên file/folder, các binary chạy elevated, scheduled tasks, v.v.

Get-Process | where-object { $_.privilegedprocess } # liệt kê tiến trình đặc quyền

icacls C:\PATH\TO\FILE # kiểm tra quyền truy cập file

reg query "HKLM\...." /s # rà soát Registry

Bước 2: Tìm điểm yếu phân quyền

Bằng công cụ như Accesschk, cacls, hoặc tự viết script liệt kê tất cả file, service có phân quyền "Modify", "Full", "Write" cho nhóm Everyone hoặc user hiện tại.

Ví dụ:

accesschk.exe -ucqv "Users" C:\Windows\*

Nếu phát hiện một file thực thi của một service nào đó nằm trong ổ C:\Windows với Write/Modify cho Users, hacker nhanh chóng nhắm tới.

Bước 3: Thay thế, chèn mã độc

Tin tặc tạo một file thực thi độc hại với chức năng mở reverse shell với quyền SYSTEM.

copy evil.exe "C:\Program Files\SomeService\service.exe" # Ghi đè mã độc

Bước 4: Kích hoạt service hoặc chờ nó restart

Service khi khởi động lại sẽ load file thực thi mới (evil.exe) dưới ngữ cảnh SYSTEM. Hacker nghiễm nhiên kiểm soát toàn máy.

Bước 5: Truy cập SYSTEM

Khi shell được mở từ máy nạn nhân, lệnh whoami in ra SYSTEM – điều mong chờ nhất với bất kỳ attacker nào!

Qua kịch bản trên, điểm mấu chốt nằm ở sai sót nhỏ trong cấu hình hệ thống, phân quyền file/dịch vụ gây ra RUNG CHUÔNG CẢNH BÁO lớn về bảo mật.

Khám phá các công cụ phát hiện và "weaponize" EoP trên Windows

1. Công cụ tự động dò tìm lỗ hổng và điểm leo thang

- Seatbelt (Github): PowerShell enumerate security posture cho blue/red teamer.

- SharpUp: Scan các điểm có khả năng leo thang đặc quyền tự động, trả danh sách plain text dễ hiểu.

- WinPEAS.exe (Github): Công cụ lập bản đồ tất cả điểm yếu/entry point trên toàn hệ thống, phát hiện các bất thường phân quyền file, schedule tasks, kernel, UAC …

Ví dụ sử dụng winPEAS:

.\winPEAS.exe > all-findings.txt

Sau đó kiểm tra file kết quả, tập trung vào các mục: [Interesting Files], [Unquoted Service Paths], [AlwaysInstallElevated], [Token Information]…

2. Các bộ mẫu khai thác (Exploitation Framework) nổi tiếng

- PowerUp (Github): Khai thác EoP bằng PowerShell script.

- Metasploit Framework: Có module tăng quyền với vô khối exploit.

Lưu ý: Các công cụ trên lợi hai nghĩa: Tốt để kiểm tra bảo mật cho chuyên gia, và nguy hiểm nếu ai đó trong tổ chức chủ quan bỏ qua giá trị của việc cập nhật bản vá, cấu hình hợp lý.

3. Đánh giá hệ thống bằng các checkpoint bảo mật

Ngoài dò lỗ hổng thực tế, doanh nghiệp/IT Admin nên tận dụng sẵn tính năng kiểm tra bảo mật của chính Windows như:

gpresult /h report.htmlxác định thấy chính sách GPO nào còn yếu kém.- Audit các event 4670/4674 (Object Permission Change/Tampering) trong Windows Event Logs.

- Apply Local Security Policy/Group Policy để lockdown script macro, chạy User với quyền tối thiểu, loại bỏ quyền "WRITE" với file và process cần thiết.

Những viên đá lót đường cho phòng ngừa EoP trên Windows

1. Luôn cập nhật bản vá (Patch Management)

Các lỗi kernel, driver, UAC bypass hay misconfiguration được Microsoft cập nhật thường xuyên. Tạo cơ chế update đồng bộ nội bộ hoặc sử dụng WSUS để không lỡ bản phát hành nào.

2. Nguyên tắc tiết giảm quyền tối đa (Principle of Least Privilege)

- Sinh viên/thường dân? Tài khoản guest

- IT Admin thường ngày? User thường (và chỉ chạy Run as Admin khi thật cần)

- Không chia sẻ tài khoản admin, kiểm tra log hoạt động của group Administrators.

- Hạn chế gán quyền "Modify", "Write" cho bất cứ user nào lên file/thư mục hệ điều hành, binary.

3. Giám sát liên tục các dấu hiệu bất thường

- Audit hệ thống với các giải pháp SIEM (Ví dụ: Splunk, Microsoft Sentinel)…

- Định kỳ kiểm tra phân quyền file/folder/Registry với script tự động chuẩn hóa.

4. Cấu hình, triển khai các giải pháp bảo vệ đa lớp

- AppLocker, Device Guard, Defender Application Control để khóa chỉ cho phép chạy những phần mềm đã tin cậy.

- Ngăn chặn DLL Hijacking bằng chỉ cho phép search thư viện trong các thư mục cố định (Safe DLL search mode).

- Thường xuyên review service, tasks, registry để phát hiện đổi đường dẫn, lạm dụng quyền write thấp quyền vào resource cao.

5. Đào tạo ý thức bảo mật & "viết chuẩn secure-by-design"

Phòng chống từ ý thức là hiệu quả lâu dài. Đào tạo lập trình viên tôn trọng bảo mật mặc định (secure by default) - ví dụ trong code tránh phân quyền rộng, lưu thông tin nhạy cảm bên ngoài vùng protected.

Case Study nổi bật: Lỗ hổng CVE và bài học rút ra

CVE-2021-36934 – HiveNightmare hoặc SeriousSAM

Mục tiêu của lỗ hổng này là hệ điều hành Windows 10 và 11, một file system privilege escalation cực kỳ phổ biến.

Nội dung lỗ hổng:

- File registry SAM, SYSTEM và SECURITY bị phân quyền rộng "Everyone Readable" trong thư mục Windows\System32\config.

- User thường chỉ cần copy file Registry này về, chạy off-line tools là có thể dump mật khẩu NTLM hash của mọi tài khoản trong hệ thống, kể cả Administrator và SYSTEM!

- Microsoft vá lỗi tức tốc, nhưng sau khi exploit được công khai chỉ mất vài phút để "sở hữu mọi điều" với user bình thường!

Bài học rút ra:

- Không thể chủ quan với "default" của mọi OS/patch.

- Lỗi phân quyền thường rất âm thầm, nicht cảnh báo hay alert.

CVE-2019-0841 – Elevation of Privilege Through Windows AppXSvc

Lỗi phân quyền sai trên folder cho AppXSvc cho phép attacker với user thấp quyền tạo symbolic link, sau đó "symlink race" để ghi đè file trong system area khi service truy xuất, biến user thường thành SYSTEM chỉ trong tích tắc.

Từ các case study này, bài học then chốt:

- Cần liên tục kiểm tra không chỉ các ứng dụng/driver của bên thứ ba mà cả chính subsystem core của Windows.

- Dùng mật khẩu khoẻ, MFA, và các giải pháp defense in depth để giảm thiểu tác hại nếu bị "mất quyền kiểm soát".

Lời khuyên thiết thực: "Chung sống" an toàn với EoP

Không thể bảo đảm hệ thống không bao giờ có lỗi EoP. Tuy nhiên, việc giảm thiểu nguy cơ và hạn chế tác hại là điều hoàn toàn trong tầm tay:

- Định kỳ "quét sức khoẻ" toàn bộ server/client bằng các tool như WinPEAS, SharpUp… kết hợp kiểm tra manual với PowerShell scripts tùy chỉnh.

- Bắt buộc sử dụng quyền hạn tối thiểu trong mọi tác vụ vận hành, lập trình, triển khai dịch vụ.

- Tạo thói quen kiểm tra phân quyền kỹ khi cấu hình service, scheduled task, registry, file hệ điều hành và ngay cả từng process của ứng dụng.

- Luôn "chốt chặn" đa lớp bằng policy bảo mật và kiểm soát giám sát ngoài (SIEM, EDR, AppLocker…)

- Xây dựng văn hoá bảo mật chủ động, không phó mặc cho "bức tường lửa hoặc" Anti-virus."

- Theo dõi liên tục thông tin về các CVE & patch đến từng thiết bị cuối.

Chỉ một phút sơ suất trong quản trị hệ thống cũng đủ để EoP mở ra "cửa hậu" cho đối phương.

Bạn hoàn toàn có thể "biến" EoP từ mối đe dọa trở thành động lực nâng cấp chính sách, củng cố văn hóa bảo mật doanh nghiệp. Hãy cập nhật kiến thức, thực hiện kiểm tra thường xuyên và trau dồi kỹ năng để vững vàng bảo vệ hệ thống Windows trước các kỹ thuật leo thang đặc quyền đầy tinh vi!

Đánh giá bài viết

Đánh giá của người dùng

Bài viết phổ biến