Cách một hacker đạo đức kiểm tra hệ thống an ninh

36 phút đọc Khám phá quy trình pentest của hacker mũ trắng: lập kế hoạch, thu thập thông tin, mô phỏng tấn công và báo cáo lỗ hổng để nâng cấp phòng thủ. (0 Đánh giá)

Khi một chuyên gia an ninh được yêu cầu đóng vai hacker đạo đức, họ không chỉ kiểm tra những điểm yếu kỹ thuật. Họ tái hiện tư duy của kẻ tấn công, nhưng làm điều đó trong khuôn khổ pháp lý, có kiểm soát và gắn chặt với mục tiêu kinh doanh. Bài viết này dẫn bạn đi qua hành trình thực tế: từ khoảnh khắc đặt bút ký quy định tham gia, cho đến lúc bàn giao báo cáo có thể hành động được và xác minh khắc phục. Bạn sẽ thấy cách một hacker đạo đức biến sự tò mò thành kỷ luật, biến phát hiện kỹ thuật thành giá trị quản trị rủi ro.

Tư duy của hacker đạo đức: nhìn hệ thống như một hệ sinh thái

Một hacker đạo đức giỏi hiếm khi bắt đầu bằng công cụ. Họ bắt đầu bằng câu hỏi: điều gì thực sự quan trọng với tổ chức này? Dữ liệu nào nhạy cảm? Những quy trình nào nếu gián đoạn sẽ gây thiệt hại lớn? Từ đó, họ nhìn hệ thống như một mạng lưới phụ thuộc: ứng dụng, hạ tầng, con người, quy trình vận hành, chuỗi cung ứng phần mềm, và cả môi trường pháp lý.

Góc nhìn này giúp họ xác định bề mặt tấn công hữu ích thay vì rải mỏng nỗ lực. Ví dụ, một ngân hàng số có thể có hàng chục dịch vụ, nhưng kênh đăng nhập, quản lý phiên và xử lý giao dịch là xương sống. Một công ty thương mại điện tử lại cần chú ý đến bảo vệ dữ liệu khách hàng, kiểm soát truy cập nội bộ vào kho vận, và tính toàn vẹn của quy trình thanh toán.

Một nguyên tắc trọng yếu: giả định rằng sai sót sẽ xảy ra, và đặt câu hỏi chuỗi sự kiện nào có thể biến sai sót nhỏ thành sự cố lớn. Điều này thúc đẩy tư duy phân tầng phòng thủ và kiểm tra khả năng chịu đựng khi các lớp bảo vệ bị suy yếu.

Ranh giới pháp lý và đạo đức: quy định tham gia là nền tảng

Kiểm thử xâm nhập hợp pháp luôn bắt đầu bằng phạm vi và quy định tham gia. Không có ngoại lệ. Hacker đạo đức làm rõ những yếu tố sau:

- Phạm vi hệ thống, miền, ứng dụng, tài khoản thử nghiệm được phép sử dụng.

- Cửa sổ thời gian, múi giờ và kênh liên lạc khẩn cấp khi phát hiện rủi ro nghiêm trọng.

- Giới hạn an toàn: không thử tải công phá vào hệ thống sống nếu chưa có kế hoạch giảm thiểu; không truy xuất dữ liệu cá nhân thật vượt quá mức cần thiết để chứng minh rủi ro.

- Nghĩa vụ pháp lý và bảo mật dữ liệu: thỏa thuận bảo mật, xử lý dữ liệu, thời hạn lưu trữ và cách tiêu hủy bằng chứng.

Kẻ tấn công tìm lỗ hổng; hacker đạo đức tìm lỗ hổng trong giới hạn cho phép. Sự khác biệt này là cốt lõi để kiểm thử mang tính xây dựng, không gây gián đoạn không cần thiết và không đẩy khách hàng vào rủi ro pháp lý.

Lập kế hoạch dựa trên rủi ro: mô hình đe dọa trước khi cầm công cụ

Mô hình đe dọa là bản đồ chỉ đường. Dựa trên thông tin ban đầu, hacker đạo đức:

- Xác định tài sản giá trị: dữ liệu tài chính, bí mật thương mại, hệ thống điều khiển sản xuất, kho thông tin khách hàng.

- Xác định tác nhân đe dọa có khả năng: nội gián, tội phạm mạng, đối thủ cạnh tranh, script kiddies, hoặc lỗi vô ý từ nhân viên.

- Lập giả thuyết về đường tấn công: chiếm tài khoản quản trị qua chuỗi sai cấu hình, leo thang từ dịch vụ ít quan trọng lên lõi nghiệp vụ, hay lạm dụng API.

- Ưu tiên theo tác động và khả năng xảy ra: tập trung vào đường đi có xác suất và hậu quả cao, không bị cuốn theo những điểm yếu ồn ào nhưng ít giá trị.

Ví dụ, với một nền tảng SaaS, thay vì dàn trải, hacker đạo đức có thể ưu tiên kiểm tra cách phân tách dữ liệu giữa các tenant, kiểm soát truy cập theo vai trò, và cơ chế ký lệnh trên các thao tác nhạy cảm.

Thiết kế kiểm thử an toàn: không đánh đổi ổn định vận hành

Mục tiêu không phải là phá vỡ hệ thống, mà là phát hiện cách hệ thống có thể bị phá vỡ. Điều đó đòi hỏi kỷ luật kiểm thử an toàn:

- Ưu tiên thực hiện trên môi trường kiểm thử hoặc staging phản ánh sát sản xuất khi có thể.

- Nếu phải làm trên hệ thống sống, áp dụng kiểm thử không xâm lấn, tránh thử nghiệm gây tải hoặc dữ liệu đầu vào có thể làm hỏng quy trình xử lý.

- Dùng tài khoản thử nghiệm được cấp quyền rõ ràng, dán nhãn dữ liệu test để thuận lợi cho dọn dẹp.

- Thiết lập kiểm soát phòng ngừa: hạn mức tốc độ, giám sát bất thường, và kênh liên lạc tức thời khi phát hiện tác động không mong muốn.

Kinh nghiệm thực tế: nhiều sự cố trong kiểm thử đến từ dữ liệu thử nghiệm kích hoạt tự động hóa downstream như hóa đơn, email khách hàng, hay lệnh vận chuyển. Danh mục an toàn nên bao gồm kiểm tra các tác động dây chuyền này trước khi gửi dữ liệu giả lập.

Khảo sát và nhận diện bề mặt tấn công: nhìn rộng trước khi nhìn sâu

Khảo sát không phải là sưu tầm danh sách dài vô tận mà là thu thập lớp thông tin đầu tiên đủ để ưu tiên. Những hoạt động điển hình ở mức khái quát:

- Lập bản đồ tài sản: dịch vụ chính danh, miền phụ, ứng dụng di động, API, tích hợp bên thứ ba, và thành phần cloud.

- Thu thập dấu vết công khai: tài liệu kỹ thuật lộ trên internet, thói quen đặt tên, meta data trong tệp công khai, thông tin tuyển dụng hé lộ công nghệ sử dụng.

- Nhìn bề mặt quản trị: cổng quản trị, endpoints dành cho nội bộ, kênh hỗ trợ kỹ thuật.

- Phân nhóm theo độ quan trọng và rủi ro: dịch vụ hướng internet, điểm giao tiếp với đối tác, thành phần chứa dữ liệu nhạy cảm.

Ví dụ minh họa: một doanh nghiệp SaaS có thể lộ lịch sử thay đổi API trong các tài liệu công khai. Điều này không phải là lỗi, nhưng là manh mối để hacker đạo đức đặt câu hỏi về tương thích ngược, chính sách giảm thiểu tấn công lạm dụng API khi có endpoint cũ.

Ứng dụng web dưới kính hiển vi: từ luồng người dùng đến điều khiển truy cập

Với ứng dụng web, trọng tâm không chỉ là đầu vào mà là ngữ cảnh: dữ liệu đi qua những lớp nào, ai được phép làm gì, và trạng thái phiên được quản lý ra sao. Một lộ trình kiểm tra trách nhiệm cao có thể gồm:

- Lập bản đồ luồng nghiệp vụ chính: đăng ký, đăng nhập, khôi phục mật khẩu, thanh toán, quản trị nội dung.

- Kiểm tra điều khiển truy cập theo chiều ngang và dọc: người dùng thường có thể xem hoặc sửa dữ liệu của người khác không? Quyền quản trị có bị lạm dụng để thao túng quy trình?

- Đánh giá quản lý phiên: khả năng hết hạn phiên, xác thực đa yếu tố, bảo vệ khỏi đánh cắp mã phiên bằng các chính sách cookie an toàn và ràng buộc thiết bị.

- Xem xét xử lý đầu vào và đầu ra: các lớp kiểm soát để ngăn tiêm chèn và lộ dữ liệu nhạy cảm, đồng thời đảm bảo thông báo lỗi không tiết lộ chi tiết nội bộ.

Một ví dụ hữu ích: trong quy trình hoàn tiền, liệu có cơ chế xác nhận hai bước cho giao dịch giá trị lớn và nhật ký sự kiện đầy đủ để truy vết? Câu trả lời cho thấy mức trưởng thành chứ không chỉ là sự hiện diện của một cờ cấu hình.

Hạ tầng, cloud và chuỗi cung ứng: sai cấu hình là cánh cửa thường mở

Phần lớn sự cố hiện đại xuất phát từ sai cấu hình hơn là lỗ hổng zero-day. Hacker đạo đức tập trung vào tính nhất quán và nguyên tắc ít đặc quyền:

- Kiểm tra phân đoạn mạng và kiểm soát truy cập: dịch vụ quản trị có phơi ra internet? Jump host có được kiểm soát nghiêm?

- Đánh giá cấu hình cloud: định danh và quyền truy cập, lưu trữ đối tượng, nhật ký và cảnh báo, mã hóa khi nghỉ và khi truyền, và chính sách vòng đời khóa.

- Xem xét đường triển khai: pipeline CI/CD có bảo vệ bí mật, kiểm soát thay đổi, và xác thực nguồn gốc artifact?

- Phụ thuộc phần mềm: quản lý thư viện, thành phần bên thứ ba, và cơ chế vá tự động hoặc cảnh báo sớm.

Một góc nhìn thực tiễn: nơi nào có tự động hóa, nơi đó có nguy cơ khuếch đại sai sót. Kiểm tra guardrail và kiểm soát bù là cách để đảm bảo một thay đổi đơn lẻ không thể làm sập hàng loạt môi trường.

API và dịch vụ vi mô: hợp đồng rõ ràng, giám sát chặt chẽ

API là cột sống của nhiều hệ thống. Hacker đạo đức đánh giá API giống như đánh giá hợp đồng: điều gì được phép, ai được phép, và nếu vượt rào thì chuyện gì xảy ra.

- Tài liệu và phát hiện: có danh mục API chính thức hay phải lần theo dấu vết? API không được khai báo thường là rủi ro ẩn.

- Xác thực và phân quyền: token mang theo quyền gì, có cơ chế thu hồi, gia hạn, ràng buộc bối cảnh không?

- Giới hạn và phát hiện lạm dụng: tốc độ, hạn mức, và cảnh báo bất thường dựa trên mẫu hành vi.

- Tách bạch dữ liệu: trả về đúng phần cần thiết, tránh lộ dữ liệu siêu mô tả giúp đoán cấu trúc nội bộ.

Một mẹo nghiệp vụ: xem API như sản phẩm có vòng đời. Khi phiên bản hóa và ngừng hỗ trợ có kỷ luật, bề mặt tấn công sẽ ổn định hơn nhiều.

Tự động hóa và kiểm thử thủ công: chọn đúng công cụ cho đúng mục đích

Công cụ tự động hóa giúp bao quát nhanh và phát hiện sớm mẫu lỗi phổ biến, nhưng các vấn đề sâu về logic nghiệp vụ hay chuỗi sự kiện phức tạp thường cần tư duy con người.

- Dùng tự động hóa để phát hiện sơ bộ: cấu hình sai cơ bản, điểm yếu phổ biến, sự lệch chuẩn so với best practice.

- Dành thời gian cho kiểm thử thủ công ở quy trình cốt lõi: giao dịch tài chính, quy tắc chiết khấu, quyền quản trị.

- Tạo vòng lặp phản hồi: kết quả thủ công giúp tinh chỉnh quy tắc tự động hóa, và ngược lại.

- Cẩn trọng với false positive: ưu tiên chất lượng hơn số lượng phát hiện; mỗi phát hiện nên đi kèm bối cảnh và tác động.

Một nhóm hiệu quả thường có playbook rõ: khi nào chạy quét nhẹ hàng ngày, khi nào phân tích sâu theo sự kiện, và cách liên thông phát hiện vào backlog cải tiến sản phẩm.

Thu thập bằng chứng và quản lý dữ liệu: chứng minh đủ, không thu thập thừa

Bằng chứng tốt không phải là nhiều, mà là đúng chỗ, đúng mức và có thể kiểm chứng. Hacker đạo đức quản lý bằng chứng theo chuẩn mực:

- Ghi lại bối cảnh: mục tiêu, giả thuyết rủi ro, dữ liệu đầu vào và kết quả quan sát.

- Chụp lại màn hình hoặc nhật ký đủ để chứng minh tác động nhưng không lạm dụng dữ liệu nhạy cảm. Làm mờ hoặc thay thế dữ liệu cá nhân nếu có thể.

- Lưu trữ an toàn: mã hóa, kiểm soát truy cập, và thời hạn tiêu hủy theo hợp đồng.

- Truy vết thay đổi: mỗi bằng chứng đều có dấu vết thời gian và người thực hiện để đảm bảo toàn vẹn.

Một bài học kinh nghiệm: bằng chứng giúp đội phát triển tái hiện vấn đề. Nếu họ không tái hiện được, việc khắc phục sẽ kéo dài và dễ sai hướng.

Nghệ thuật báo cáo: kể câu chuyện rủi ro để thúc đẩy hành động

Báo cáo không phải là danh sách lỗi, mà là câu chuyện có bối cảnh, tác động và lộ trình khắc phục. Một báo cáo chất lượng thường bao gồm:

- Tóm tắt điều hành: bức tranh tổng thể, xu hướng so với kỳ trước, và ba đến năm hạng mục ưu tiên nhất.

- Mô tả phát hiện có cấu trúc: bối cảnh, mức độ nghiêm trọng, bằng chứng, tác động kinh doanh, điều kiện tiên quyết, và khuyến nghị cụ thể theo vai trò (dev, ops, lãnh đạo).

- Phân loại rủi ro: dùng khung chấm điểm rõ ràng và nhất quán, phản ánh cả khả năng lẫn tác động trong ngữ cảnh môi trường.

- Kế hoạch hành động: đề xuất mốc thời gian khắc phục, biện pháp tạm thời giảm thiểu và kiểm soát bù.

Ngôn ngữ báo cáo nên trung tính, không buộc tội. Mục tiêu là trao quyền để nhóm kỹ thuật và kinh doanh hành động, không phải chứng minh người viết giỏi đến đâu.

Hợp tác khắc phục và xác minh: kết thúc tốt đẹp mới là chiến thắng

Kiểm thử chỉ mới đi nửa chặng đường. Nửa còn lại là hỗ trợ khắc phục và xác minh. Nhóm hacker đạo đức hiệu quả sẽ:

- Làm việc cùng chủ sở hữu hệ thống để hiểu rào cản thực tế: thời gian, phụ thuộc, quy định.

- Đề xuất lựa chọn khắc phục đa tầng: sửa lỗi ở mã nguồn, thêm kiểm soát cấu hình, nâng cấp guardrail giám sát.

- Xác minh theo tiêu chí chấp nhận định nghĩa trước: không chỉ kiểm tra hết lỗi cũ, mà còn đánh giá có phát sinh điểm yếu mới.

- Ghi lại bài học và cải tiến quy trình: cập nhật yêu cầu bảo mật, checklist kiểm thử hồi quy, và tiêu chí chất lượng.

Một cách đo gọn gàng: tỷ lệ phát hiện được khắc phục đúng hạn và không tái phát. Con số này nói nhiều hơn bất kỳ biểu đồ hào nhoáng nào.

Sai lầm phổ biến và cách tránh: từ hai phía kiểm thử và vận hành

Một số sai lầm thường gặp có thể làm giảm giá trị kiểm thử:

- Thiếu bối cảnh: tập trung lỗi kỹ thuật nhỏ lẻ nhưng bỏ qua rủi ro hệ thống quan trọng.

- Coi kiểm thử là sự kiện, không phải quá trình: làm dồn vào một kỳ, để rồi quên mất liên tục cải tiến.

- Giao tiếp muộn: đợi đến cuối kỳ mới báo phát hiện nghiêm trọng, khiến thời gian khắc phục bị dồn ép.

- Thiếu kỷ luật quản lý dữ liệu: bằng chứng nhạy cảm bị lưu trữ rải rác, gây rủi ro pháp lý.

- Ở phía doanh nghiệp: không phân rõ chủ sở hữu phát hiện, không có thời gian bảo trì, và không lồng ghép bảo mật vào vòng đời phát triển phần mềm.

Cách tránh nằm ở kỷ luật: chuẩn hóa quy trình, làm việc theo nhịp điệu, và coi bảo mật là thuộc tính chất lượng, không phải phụ kiện.

Bộ chỉ số để đo hiệu quả: làm cho bảo mật trở nên hữu hình

Không đo, không cải tiến. Một bộ chỉ số hữu ích tập trung vào tác động và khả năng cải tiến:

- Thời gian trung bình từ phát hiện đến khắc phục theo mức độ nghiêm trọng.

- Tỷ lệ phát hiện tái phát sau sáu tháng.

- Phần trăm hạng mục ưu tiên được xử lý trong quý.

- Bao phủ kiểm thử: phần trăm tài sản quan trọng được kiểm tra trong kỳ, độ sâu theo loại kiểm thử.

- Chất lượng phát hiện: tỷ lệ false positive, và mức độ chi tiết đủ để tái hiện.

Đừng biến KPI thành mục tiêu gamification. Hãy dùng chúng như tín hiệu để ưu tiên nguồn lực và cải thiện quy trình.

Mẹo nghề dành cho hacker đạo đức: thói quen nhỏ, hiệu quả lớn

Một số thói quen giúp nâng tầm công việc:

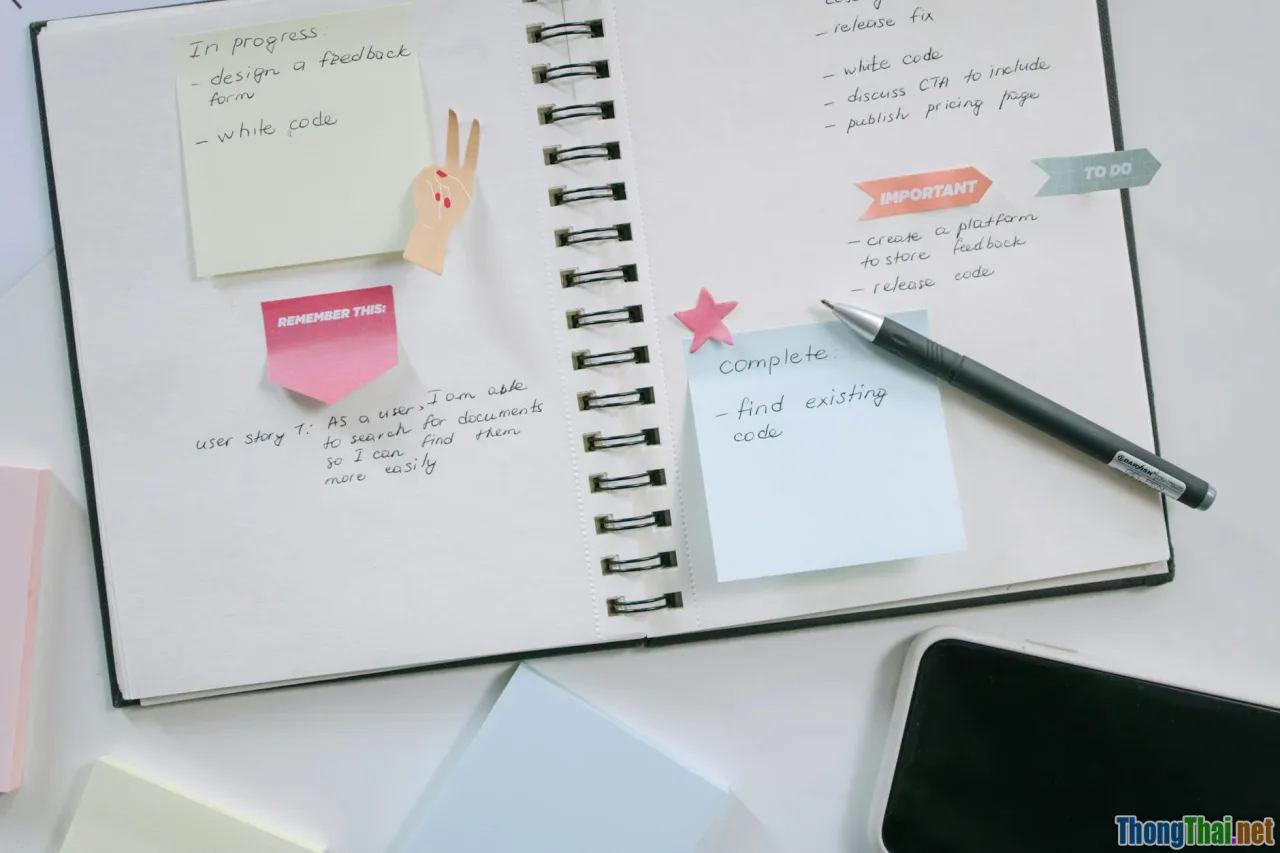

- Ghi chép cấu trúc: note theo mục tiêu, giả thuyết, bước kiểm tra, kết quả, và ý tưởng tiếp theo. Điều này tăng khả năng tái hiện và chất lượng báo cáo.

- Time-box kiểm tra rộng trước, sau đó khoan sâu: tránh sa đà vào ngõ cụt khi chưa nhìn đủ bức tranh.

- Giao tiếp sớm: khi phát hiện rủi ro nghiêm trọng, thông báo ngay qua kênh định sẵn thay vì đợi tới cuối kỳ.

- Luôn kiểm tra giả định: một cơ chế có vẻ an toàn có thể dựa trên giả định không còn đúng sau khi hệ thống thay đổi.

- Học liên tục: theo dõi thay đổi tiêu chuẩn, xu hướng tấn công, và bài học từ sự cố công khai của ngành.

Những mẹo này đơn giản nhưng tạo khác biệt giữa kiểm thử theo danh sách và kiểm thử có suy luận sâu.

Tình huống điển hình: câu chuyện ngụ ngôn của những sai cấu hình

Hãy xét một tình huống thường gặp nhưng giàu bài học. Một công ty công nghệ tung ra tính năng chia sẻ tài liệu cho khách hàng doanh nghiệp. Mọi thứ dường như ổn cho tới khi đội hacker đạo đức kiểm tra mô hình truy cập.

Qua việc xem xét luồng nghiệp vụ, họ nhận ra quyền chia sẻ mặc định cho phép người dùng nội bộ chọn đối tác bên ngoài bằng email tự do. Hệ thống xác thực gửi liên kết tạm thời qua email, nhưng không có ràng buộc người nhận trên danh sách trắng miền đối tác đã phê duyệt. Như vậy, chỉ cần đoán hoặc nhập nhầm, tài liệu nhạy cảm có thể bị gửi ra ngoài.

Phát hiện này không dựa vào kỹ thuật tấn công phức tạp, mà là hiểu quy trình và bối cảnh kinh doanh. Khuyến nghị khắc phục gồm: ràng buộc miền đối tác được phê duyệt, thêm xác nhận hai lớp cho tài liệu nhạy cảm, và bảng điều khiển cho quản trị viên để giám sát các liên kết chia sẻ mở. Kết quả: rủi ro giảm mạnh, trải nghiệm người dùng vẫn mượt mà.

Con người và văn hóa: yếu tố quyết định lâu dài

Bảo mật là môn thể thao đồng đội. Hacker đạo đức tạo giá trị lớn nhất khi làm việc cùng các nhóm:

- Sản phẩm và thiết kế: biến yêu cầu bảo mật thành trải nghiệm người dùng tốt bằng ngôn ngữ không kỹ thuật.

- Phát triển: hỗ trợ mẫu mã an toàn, review thay đổi quan trọng, và đưa kiểm tra sớm vào pipeline.

- Vận hành: thiết lập giám sát và phản ứng sự cố, biến phát hiện thành quy tắc cảnh báo bền vững.

- Pháp chế và tuân thủ: đảm bảo quy trình kiểm thử phù hợp yêu cầu pháp lý và chứng chỉ ngành.

Công thức bền vững: đưa phản hồi bảo mật vào vòng đời sản phẩm, và ghi nhận thành tích khi nhóm chủ động phòng ngừa, không chỉ khi dập lửa.

AI trong kiểm thử an ninh: gia tốc nhưng cần kỷ luật

AI đang giúp tự động hóa phân loại phát hiện, tạo tóm tắt tác động và hỗ trợ đọc hiểu cấu hình phức tạp. Tuy vậy, kỷ luật vẫn là then chốt:

- Dùng AI để tăng tốc việc lặp lại, không thay thế phán đoán con người ở khâu rủi ro và đạo đức.

- Giám sát dữ liệu đưa vào công cụ thông minh: không đưa dữ liệu nhạy cảm khi chưa có bảo đảm riêng tư và lưu trữ phù hợp.

- Thử nghiệm mô hình trên môi trường phi sản xuất và đánh giá sai số trước khi áp dụng rộng.

AI tốt nhất khi là bạn đồng hành, không phải người lái. Nó gợi ý, còn người làm nghề quyết định.

Checklists cấp cao: giúp hai bên làm việc trơn tru

Một vài danh mục cấp cao để bắt đầu đúng hướng:

-

Dành cho khách hàng

- Xác định phạm vi, mục tiêu kinh doanh, và tài sản quan trọng.

- Cấp quyền truy cập, tài khoản thử nghiệm, và thông tin môi trường.

- Chỉ định đầu mối liên lạc kỹ thuật và điều hành.

- Thống nhất cửa sổ thời gian, ngưỡng an toàn, và cách xử lý phát hiện nghiêm trọng.

- Chuẩn bị tài liệu kiến trúc và chính sách liên quan.

-

Dành cho hacker đạo đức

- Mô hình đe dọa và kế hoạch kiểm thử dựa trên rủi ro.

- Chiến lược kiểm thử an toàn cho hệ thống sống nếu cần.

- Playbook giao tiếp sự cố và báo cáo định kỳ.

- Khuôn mẫu báo cáo và tiêu chí chấm điểm rõ ràng.

- Kế hoạch hỗ trợ khắc phục và xác minh sau kiểm thử.

Checklist không thay thế tư duy, nhưng là hàng rào giúp không bỏ sót phần quan trọng.

So sánh các hình thức kiểm thử: chọn đúng loại cho đúng mục tiêu

Không phải bài kiểm thử nào cũng giống nhau. Sự khác biệt chính nằm ở mục tiêu và mức độ mô phỏng đối thủ:

- Kiểm thử xâm nhập tập trung vào phát hiện và chứng minh lỗ hổng cụ thể, trong phạm vi xác định, thời gian hữu hạn.

- Đánh giá cấu hình và tuân thủ kiểm tra mức trưởng thành, đối chiếu với chuẩn mực và yêu cầu pháp lý.

- Bài tập mô phỏng đối thủ tập trung vào mục tiêu chiến lược như xâm nhập và duy trì hiện diện, kiểm tra tính hiệu quả của cả phòng thủ và quy trình phản ứng.

- Kiểm thử ứng dụng chuyên sâu đi vào logic nghiệp vụ, phân quyền, và tính toàn vẹn giao dịch.

Chọn sai hình thức dẫn đến kỳ vọng lệch. Chọn đúng giúp tối ưu chi phí và tác động.

Từ phòng ngừa đến khả năng phục hồi: đích đến thực sự của kiểm thử an ninh

Kiểm thử tốt không chỉ giúp phòng ngừa; nó nâng cao khả năng phục hồi. Khi phát hiện được chuyển hóa thành cải tiến, tổ chức có:

- Ít điểm yếu nghiêm trọng có thể khai thác trong một cú đánh.

- Nhiều lớp kiểm soát bù khi một lớp thất bại.

- Khả năng phát hiện sớm bất thường và phản ứng có tổ chức.

- Văn hóa học hỏi từ sai sót để cải thiện liên tục.

Khi đó, vai trò của hacker đạo đức vượt qua kiểm tra lỗ hổng: họ trở thành chất xúc tác cho hệ thống an ninh sống, thích nghi với thay đổi và kiên cường trước áp lực.

Đến đây, có lẽ điều quan trọng nhất đã hiện rõ: làm hacker đạo đức không phải là làm ảo thuật, mà là làm kỹ nghệ. Đó là sự kết hợp giữa tư duy phản biện, kỷ luật quy trình, giao tiếp trong sáng, và đạo đức nghề nghiệp. Khi những yếu tố này hội tụ, mỗi lần kiểm thử không chỉ phát hiện vấn đề, mà còn đưa tổ chức tiến gần hơn đến mục tiêu an ninh bền vững.

Đánh giá bài viết

Đánh giá của người dùng

Bài viết phổ biến