Authentication hai lớp có thực sự an toàn

17 phút đọc Khám phá bảo mật thực sự của xác thực hai lớp trong lập trình hiện đại. (0 Đánh giá)

Authentication Hai Lớp Có Thực Sự An Toàn? Góc Nhìn Sâu Về Tường Thành Công Nghệ Bảo Mật

Ngày nay, giữa muôn trùng nguy cơ từ không gian mạng, cụm từ “authentication hai lớp” (Two-Factor Authentication - 2FA) xuất hiện dày đặc trong các chỉ dẫn bảo mật. Đa phần các tổ chức, từ ngân hàng lớn tới startup công nghệ, đều khuyến khích – thậm chí bắt buộc – người dùng bật bảo vệ hai lớp. Họ quảng bá về nó như một lá chắn vững chắc, chống lại mọi nguy cơ chiếm đoạt tài khoản. Liệu 2FA có thực sự miễn nhiễm với mọi mối đe dọa? Chúng ta nên hiểu và sử dụng nó như thế nào cho đúng, thay vì chỉ dựa vào quảng cáo và cảm giác yên tâm giả tạo?

2FA Là Gì Và Nó Hoạt Động Thế Nào?

Không chỉ là mật khẩu phức tạp, authentication hai lớp bổ sung một lớp xác thực thứ hai ngoài kiến thức (cái bạn biết – thường là mật khẩu). Để truy cập một tài khoản, người dùng phải trải qua cả hai bước. Thông thường, hai lớp bao gồm:

- Yếu tố thứ nhất – Kiến thức (Something you know): Ví dụ: mật khẩu, mã PIN.

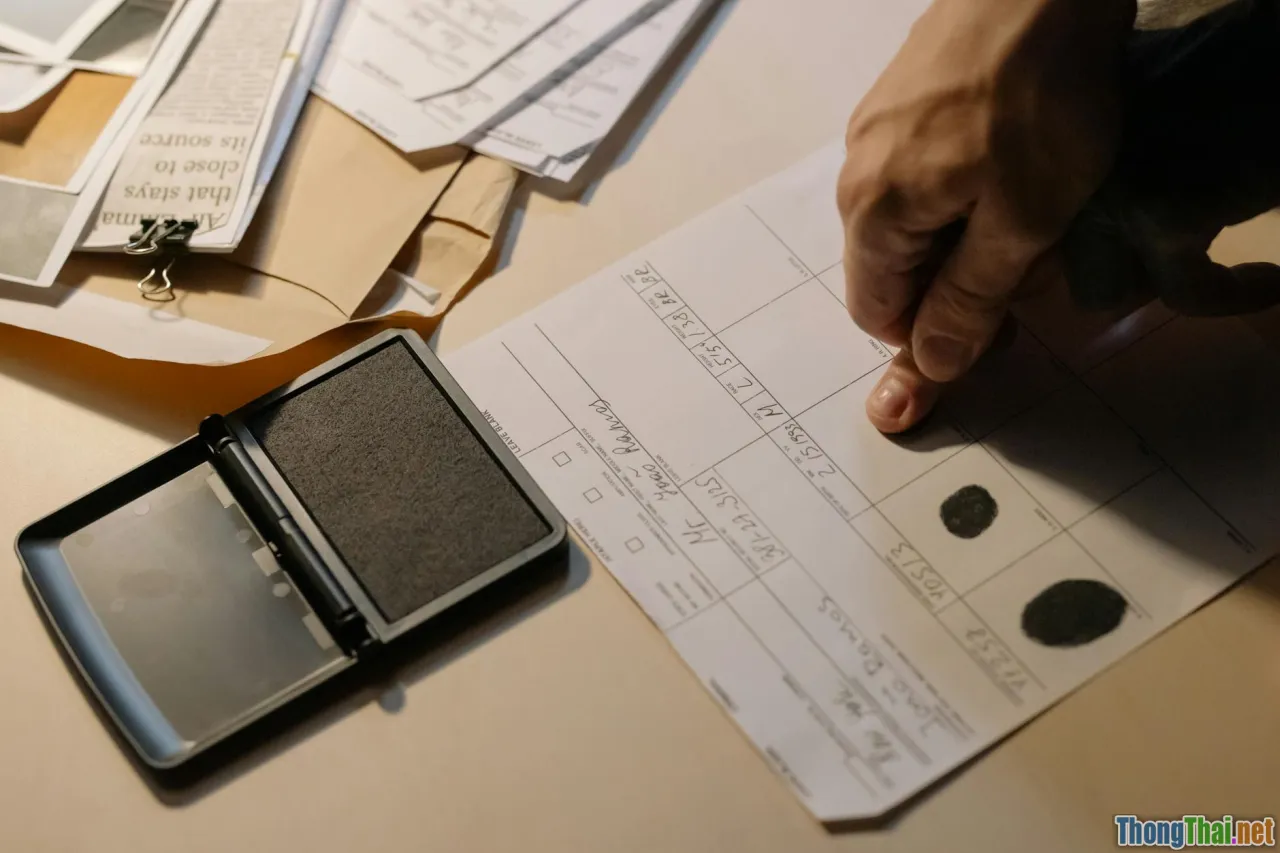

- Yếu tố thứ hai – Sở hữu (Something you have): Thường là điện thoại để nhận mã OTP, ứng dụng xác thực (Authenticator App), USB bảo mật như YubiKey, hoặc thậm chí dấu vân tay, khuôn mặt (sinh trắc học).

Ví dụ đơn giản: Bạn đăng nhập Gmail, nhập đúng mật khẩu, nhưng chưa xong – hệ thống gửi mã OTP hoặc thông báo xác nhận lên điện thoại của bạn. Chỉ khi có cả hai, cửa mới mở.

2FA ra đời nhằm phá vỡ chuỗi tấn công dựa hoàn toàn vào việc đánh cắp mật khẩu (phishing, dò mật khẩu, brute-force, v.v.), mang lại sự yên tâm khi tài khoản của bạn vẫn an toàn ngay cả khi ai đó biết được password.

Những Lợi Ích Thực Sự Mà 2FA Mang Lại

Không thể phủ nhận 2FA giúp giảm mạnh nguy cơ bị hack dựa trên mật khẩu. Nghiên cứu của Google công bố năm 2019 cho thấy:

- Xác thực hai lớp bằng SMS giúp ngăn chặn >100% các cuộc tấn công chuẩn đoán password (bulk phishing).

- Với ứng dụng xác thực (app OTP), tỷ lệ chặn thành công còn hoàn hảo hơn.

Lợi ích lớn nhất nằm ở:

- Đối thủ phải có vật lý thiết bị hoặc nắm quyền kiểm soát điện thoại/sim của bạn, thay vì chỉ cần biết password.

- Tăng sự an tâm khi bảo vệ các tài khoản trọng yếu: tài khoản email, ngân hàng, mạng xã hội, data nhạy cảm.

- Chống lại các tình huống vô tình lộ password (“đổi mật khẩu sau khi bị lộ” ít gặp hơn).

Tình huống thực tế: Hacker lấy được password Gmail từ dữ liệu lộ trên dark web, nhưng không thể vào tài khoản bạn khi không có thiết bị nhận mã xác thực.

Khi hàng năm có hàng trăm triệu tài khoản bị rò rỉ password, 2FA nổi lên như “áo giáp” hiệu quả đa năng nhất cho người dùng cá nhân chưa kịp học hết kỹ năng phòng thủ phức tạp.

Rủi Ro, Điểm Yếu Và Những Tấn Công Vượt Qua 2FA Hiện Đại

Thực tế, không có hệ thống nào tuyệt đối an toàn. 2FA cũng vấp phải các kỹ thuật tấn công tinh vi hơn để vượt qua:

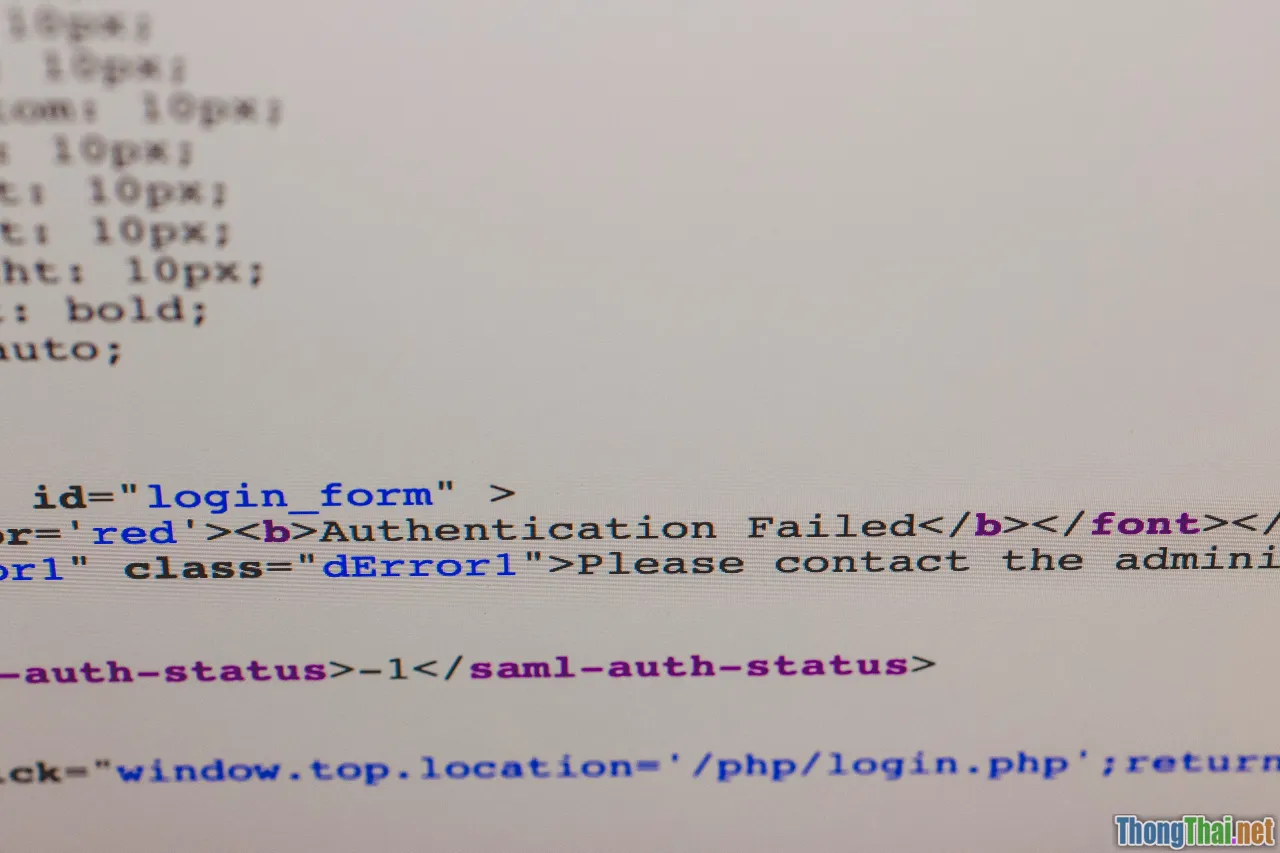

1. Tấn Công Phishing Đa Cấp

Phisher thiết kế trang login giả không chỉ lấy mật khẩu của bạn, mà ngay sau đó cũng “gọi” bạn nhập mã xác thực, chuyển tức thời về máy chủ thật. Nếu bạn nhập mã OTP tại trang giả, hacker có thể dùng nó ngay lập tức để truy cập hệ thống cần vào. Một số bộ kit phishing tốc độ cao, như Evilginx, đang phổ biến.

2. SIM Swapping – Chiêu Đánh Thẳng Vào Có Sở Hữu

Nếu bạn dùng 2FA qua SMS, hacker có thể mạo danh yêu cầu nhà mạng chuyển SIM bạn sang thiết bị của họ. Điều này thường xảy ra ở thị trường nhiều sơ hở về quản lý thuê bao.

- Việt Nam cũng từng ghi nhận các vụ lấy cắp số điện thoại Doanh Nhân, đe dọa chiếm tài khoản email, mạng xã hội.

3. Lợi Dụng Lỗ Hổng Giao Thức/Middleware

Một số ứng dụng xác thực yếu về nền tảng (ví dụ: gửi OTP qua email, app dùng thuật toán dễ dò, hoặc không đối chiếu thiết bị) vẫn có thể bị qua mặt bởi hình thức tấn công replay token, hoặc can thiệp sâu vào thiết bị (malware).

4. Người Dùng Vô Tình Giao Mã

Sự chủ quan hoặc nhầm lẫn khiến người dùng "vô tình" tự tay gửi mã xác thực cho kẻ gian (“Tôi vừa nhận được mã lạ, bạn có phải gửi không?”).

5. Replay Attack Với Token Ngắn Hạn

Bị lừa nhập token, kẻ xấu sử dụng ngay trước khi mã hết hạn. Các hệ thống chưa áp dụng Vật Lý bảo vệ (hardware-based), như YubiKey, rất dễ gặp nguy.

Thách Thức Bảo Mật Đối Với 2FA "Kinh Điển": SMS OTP

Về lý thuyết, hình thức 2FA phổ biến nhất hiện nay vẫn là gửi mã OTP qua SMS vì sự tiện lợi, quen thuộc và chi phí thấp. Số điện thoại là vật sở hữu, ai có điện thoại là chủ tài khoản. Tuy nhiên:

- Tin nhắn SMS chưa được mã hóa từ đầu đến cuối, hacker hoặc "kẻ xấu" trong hạ tầng viễn thông có thể đọc được mã.

- Dễ chịu ảnh hưởng của tấn công kiểu nhân viên nhà mạng làm lộ thông tin, hoặc chuyển SIM (SIM swap) như trên.

- Một số quốc gia quản lý thuê bao lỏng lẻo, chuyển đổi dễ dàng, tăng nguy cơ bị lộ mã.

- Các báo cáo từ FBI và Cục An Ninh Mạng các nước thường xuyên cảnh báo về lỗ hổng này.

Lời khuyên: Tuyệt đối không sử dụng OTP qua SMS cho những tài khoản siêu quan trọng như mailbox chính, quản trị mạng xã hội, ví điện tử.

Các Biện Pháp 2FA Hiện Đại: Ưu Nhược & Tình Huống Sử Dụng

1. ỨNG DỤNG XÁC THỰC (Authenticator App):

- Điển hình: Google Authenticator, Microsoft Authenticator.

- Ưu: Mã sinh ngẫu nhiên, thay đổi liên tục; hỗ trợ offline; chất lượng bảo mật tốt hơn SMS.

- Nhược: Nếu mất máy mà chưa backup mã, mất luôn quyền truy cập.

- Thích hợp: Người dùng cá nhân, doanh nghiệp nhỏ.

2. THIẾT BỊ VẬT LÝ:

- Kiểu phổ biến: YubiKey, Titan Security Key.

- Ưu: Kẻ tấn công buộc có thiết bị vật lý đi kèm mới đăng nhập.

- Nhược: Khó tiếp cận đại chúng, bất tiện nếu bị mất khóa.

- Thích hợp: IT chuyên nghiệp, người có nguy cơ cao (phóng viên, nhà đầu tư, lãnh đạo,...).

3. XÁC THỰC SINH TRẮC HỌC:

- Loại: Vân tay, nhận diện khuôn mặt (FaceID, Windows Hello).

- Ưu: Tiện lợi với thiết bị hiện đại.

- Nhược: Tổng thể là yếu tố bổ sung, nếu bị lộ hoặc fake vẫn có xác suất bị khai thác.

4. XÁC THỰC QUA HỎI - ĐÁP CÁ NHÂN:

- Không thực sự là 2FA. Dễ bị khai thác thông tin cá nhân.

- Nên được loại bỏ dần.

Tình Huống So Sánh Thực Tế

Chị H. dùng ví điện tử liên kết ngân hàng và nhận OTP qua SMS. Một hôm SIM bị khoá bất thường, một loạt giao dịch lạ xuất hiện. Chị đã bị đánh cắp sim bằng cách giả mạo để làm lại thẻ! Nếu dùng app Google Authenticator hoặc thiết bị vật lý, nguy cơ đã giảm đi rất nhiều.

Những Mẹo Nâng Cao Độ An Toàn Khi Sử Dụng 2FA

- Chọn hình thức 2FA thích hợp với tính chất tài khoản: Với thông tin nhạy cảm, tránh dùng OTP SMS – ưu tiên app xác thực hoặc thiết bị phần cứng.

- Luôn thiết lập phương án backup: Dự phòng email khôi phục, cất key thiết bị vật lý dự phòng, chụp/ghi mã QR hoặc backup code của app xác thực.

- Cảnh giác với tấn công phishing nhắm vào cả OTP: Không bao giờ nhập mã 2FA ngoài các cửa sổ login chính thống.

- Không chia sẻ mã xác thực dưới bất kỳ hình thức nào, kể cả với người thân khi chưa xác nhận lý do rõ ràng.

- Cập nhật thiết bị, phần mềm thường xuyên: Bảo trì để tránh lỗ hổng bảo mật tiềm tàng.

- Nếu mất thiết bị nhận mã: Liên hệ ngay nhà cung cấp dịch vụ để khoá tài khoản tạm thời và sử dụng phương án khôi phục đã đăng ký trước đó.

Tương Lai Của Authentication: Mô Hình Không Cần Mật Khẩu

Các công nghệ bảo mật hiện đại đang hướng tới mô hình không hoàn toàn dựa vào mật khẩu (“passwordless authentication”). 2FA – hoặc xa hơn là 3FA (đa yếu tố), sử dụng các giao thức chuẩn như FIDO2/WebAuthn, sinh trắc học thân chủ - thiết bị – máy chủ “bắt tay” (handshake) chặt chẽ. Khi đó:

- Mật khẩu biến mất hoặc chỉ là lớp dự phòng khi có vấn đề ngoại lệ.

- Thiết bị thông minh (smartphone, dongle bảo mật, laptop đa nhân) tự xác nhận chủ sở hữu.

- Sinh trắc học trở thành lớp mạnh nhất, miễn là quyền riêng tư luôn được đặt lên hàng đầu.

Các tên tuổi lớn như Microsoft, Google, Apple đều hỗ trợ các tiêu chuẩn này – gợi ý về xu hướng dài hạn.

2FA Không Tuyệt Đối Vô Địch Nhưng Không Thể Thiếu

Qua nhiều năm được kiểm nghiệm và cập nhật, authentication hai lớp vẫn là tường thành vững vàng cho hầu hết người dùng trên môi trường số. Tuy nhiên, nó không phải loại “vaccine vạn năng”. Phương pháp này phụ thuộc vào hình thức xác thực, cách tổ chức quản lý, ý thức người dùng và tình trạng thực thi an ninh của từng nền tảng cụ thể.

Chúng ta nên duy trì 2FA ở mọi nơi có thể, nhưng cần:

- Ưu tiên các phương án mạnh nhất có thể (app/xác thực vật lý)

- Tự giáo dục, nâng cao kiến thức nhận biết phishing nhắm vào mã OTP, electronic social engineering

- Sẵn sàng cho bước chuyển đổi với các công nghệ mới (FIDO2, sinh trắc học đa tầng)

Cuối cùng, "an toàn nhất" không nằm ở một công nghệ, mà ở chính sự tỉnh táo, cập nhật của từng người khi bảo vệ tài sản số của mình. Hãy xem 2FA như chìa khóa bắt buộc, nhưng đừng tự trấn an mình rằng chỉ cần khóa cửa là mọi điều xấu xa sẽ không bao giờ xảy đến.

Đánh giá bài viết

Đánh giá của người dùng

Bài viết phổ biến